- 2024/12/19

- 脅威分析レポート

【脅威分析レポート】CVE-2024-55956 〜Cleo製ファイル転送ソフトにゼロデイ脆弱性、データ盗難の可能性も〜

Post by : Cybereason Consulting Team

Cybereasonでは、影響力のある新たな脅威に関する情報をお客様に提供するために、脅威分析レポートを発行しています。同レポートは、新たな脅威に関する情報をまとめた上で、それらの脅威から身を守るための実践的な推奨事項を提供するものです。

今回の脅威分析レポートでは、Cybereason Consulting Teamが、Cleo製ファイル転送ソフトに発見されたゼロデイ脆弱性(CVE-2024-55956)について調査しています。

はじめに

CVE-2024-55956として追跡されているゼロデイ脆弱性が、最近、Cleo社の下記の3つの管理ファイル転送プラットフォームで発見されました。

- Cleo Harmony

- VLTrader

- LexiCom

この脆弱性は、これらの製品の5.8.0.24より前のバージョンで発見されました。この脆弱性CVE-2024-55956が悪用されると、認証されていないユーザーがオートランディレクトリのデフォルト設定を利用して、ホストシステム上で任意のBashコマンドまたはPowerShellコマンドをインポートし、実行できる可能性があります。

Cleo Harmony、VLTrader、LexiComなどのマネージドファイル転送プラットフォームは、ビジネスパートナーや顧客間で安全にファイルを交換するために組織で活用されており、攻撃者にとって非常に望ましいターゲットとなっています。同社のウェブサイトによると、Cleo社の顧客は約4,000社で、その規模や業種は製造、小売、ヘルスケア、物流など多岐にわたります。Cleo Harmonyはより包括的な機能を備え、企業顧客をターゲットにしているのに対し、VLTraderは中規模組織をターゲットにしており、LexiComは主に主要な取引ネットワークとやり取りするためのデスクトップベースのクライアントとして動作します。

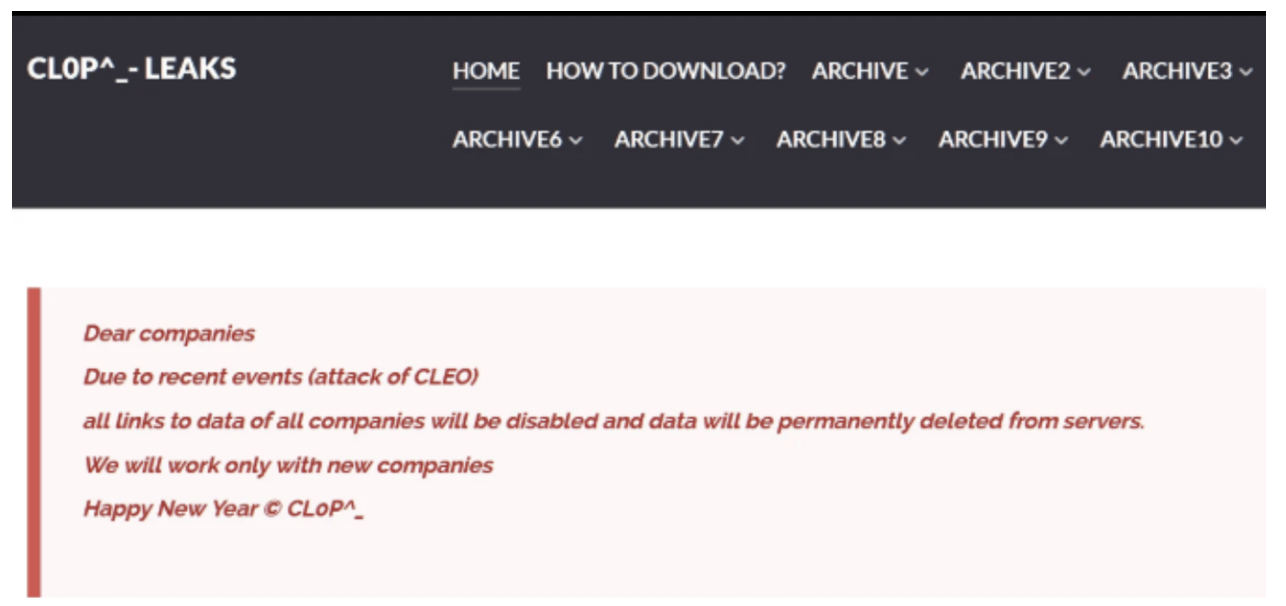

脅威アクターグループCL0Pは、CVE-2024-55956に関連するゼロデイ活動の犯行だと認めています。初期のフォレンジック証拠は、脆弱性の悪用が2024年12月初旬に開始されたことを示しています。

攻撃者の最初に観察された活動と最終的な目標は、データの窃取と一致しています。被害者のネットワークレイアウトや内部設計によっては、さらなる横移動のためのシステム侵害や、将来のピボットへの足がかりを確立することは可能かもしれませんが、これまでに観測されたCL0Pの活動とは一致しないようです。後続の攻撃者は、将来の悪用のために、パッチが適用されていないシステムも含めて、CVEを元に構築しようとするかもしれません。

関連する活動として、CVE-2024-50623として追跡されているCleoマネージドファイル転送製品に事前に公開された脆弱性が発見され、10月に5.8.0.21でパッチが適用されましたが、一部分で効果がないことが判明しました。この脆弱性により、無制限のアップロードとダウンロードが可能になり、リモートコード実行(RCE)が行われる可能性があります。

重要なポイント

- CVE-2024-55956として追跡されている3つのCleo製品にゼロデイ脆弱性が発見されました。

- Cleo社は、さまざまなマネージドファイル転送プラットフォームを開発し、中規模組織を中心に約4,000社の顧客を有しています。

- CVE-2024-55956により、認証されていないユーザーがAutorunディレクトリのデフォルト設定を利用することで、ホストシステム上で任意のBashまたはPowerShellコマンドをインポートおよび実行できる可能性があります。

- 脅威アクターグループCL0Pは、データ窃取を目的とした脆弱性悪用の責任を主張しています。

- 直ちにバージョン 5.8.0.24にアップグレードすることをお勧めします。

CVEの詳細

■CVE-2024-55956

- 公開日: 2024-12-13

- 影響を受ける製品 5.8.0.24 以前のCleo Harmony、5.8.0.24 以前のVLTrader、5.8.0.24 以前のLexiCom

- リスク: 認証されていないユーザーが、Autorunディレクトリのデフォルト設定を利用することで、ホストシステム上で任意のBashまたはPowerShellコマンドをインポートして実行できる。

- 推奨事項: 影響を受ける製品に直ちにバージョン 5.8.0.24 のパッチを適用する。

- アドバイザリ: https://support.cleo.com/hc/en-us/articles/28408134019735-Cleo-Product-Security-Update-CVE-2024-55956

■CVE-2024-50623

- 公開日: 2024-10-27

- 影響を受ける製品 5.8.0.21 以前のCleo Harmony、5.8.0.21 以前のVLTrader、5.8.0.21 以前のLexiCom

- リスク:RCEにつながる可能性のある無制限のファイルアップロードおよびダウンロードの脆弱性がある。

- 推奨事項: Harmony、VLTrader、およびLexiComのインスタンスを、リリースされた最新のパッチ(バージョン 5.8.0.21)に直ちにアップグレードする。

- アドバイザリ:https://support.cleo.com/hc/en-us/articles/27140294267799-Cleo-Product-Security-Advisory-CVE-2024-50623

本情報は、現時点のものであり、これらのCVEに関連する活動の分析が継続され、追加のフォレンジック・データがレビューされることで変更になる可能性があります。

サイバーリーズンによる推奨事項

- バージョン5.8.0.24に直ちにアップグレードする。

- すぐにアップグレードできない管理者は、システムオプションからAutorunディレクトリを削除してAutorun機能を無効にし、攻撃対象範囲を狭める。

- 影響を受ける製品を公共のインターネットから削除し、可能な限りファイアウォールの背後にあることを確認する。

- フォレンジック調査を実施し、侵害が発生したかどうか、マルウェアが残されたかどうか、データの流出が発生したかどうかを確認する。

【調査結果レポート】2024年版 ランサムウェア 〜ビジネスにもたらす真のコスト〜

サイバーリーズンでは、1,008名の企業のIT担当者を対象に、2024年度のランサムウェアがビジネスに及ぼす影響に関するグローバル調査を実施しました。

本レポートでは、詳細な調査結果を紹介するとともに、企業がとるべき対策として6つの核となる課題を取り上げて、それぞれの課題に対する推奨対策について紹介しています。

https://www.cybereason.co.jp/product-documents/survey-report/11873/