- 2023/06/27

- サイバー攻撃

台湾有事において想定される中国のサイバー脅威について考える

Post by : Reona Nakamura

2023年5月29日から6月2日にかけて、弊社主催のオンラインセミナー「Cybereason Security Leaders Conference 2023春 トップランナーと考えるこれからのサイバーセキュリティ」が開催されました。本稿では、第1日目に開催された弊社 サイバーストラテジー・エバンジェリスト 中村玲於奈によるセッション「台湾有事と中国のサイバー脅威」の概要をご紹介します。

台湾有事において激化が予想されるサイバー攻撃

中国による台湾への侵攻、いわゆる「台湾有事」の蓋然性が高まっていることは否定できません。米国の情報機関の報告や、軍幹部・CIA長官などの発言を総合すると、米国の一部では「中国は2027年までに台湾侵攻を成功させようとしている」との観測が広がっているようです。

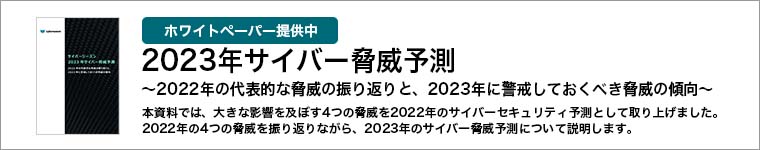

台湾有事において、サイバー空間では一体どのような攻撃が想定されるのでしょうか。中国は世界でも屈指の規模のサイバー攻撃部隊を有していると言われ、人民解放軍および国務院国家安全部の諜報機関が対外的な諜報活動やサイバー攻撃を担うとともに、公安部の治安機関が中国国内に対するサイバー攻撃に当たっていると言われています。

米国の情報機関の報告によれば、これらのいわゆる「国家アクター」は、「米国に対して石油、ガスパイプラインおよび鉄道等のインフラを破壊することができるサイバー攻撃能力を保有している」と推測されており、また流出した機密文書に含まれるCIAの文書には「中国が敵対国の衛星を無効化、コントロールするサイバー兵器を開発している」と記されています。

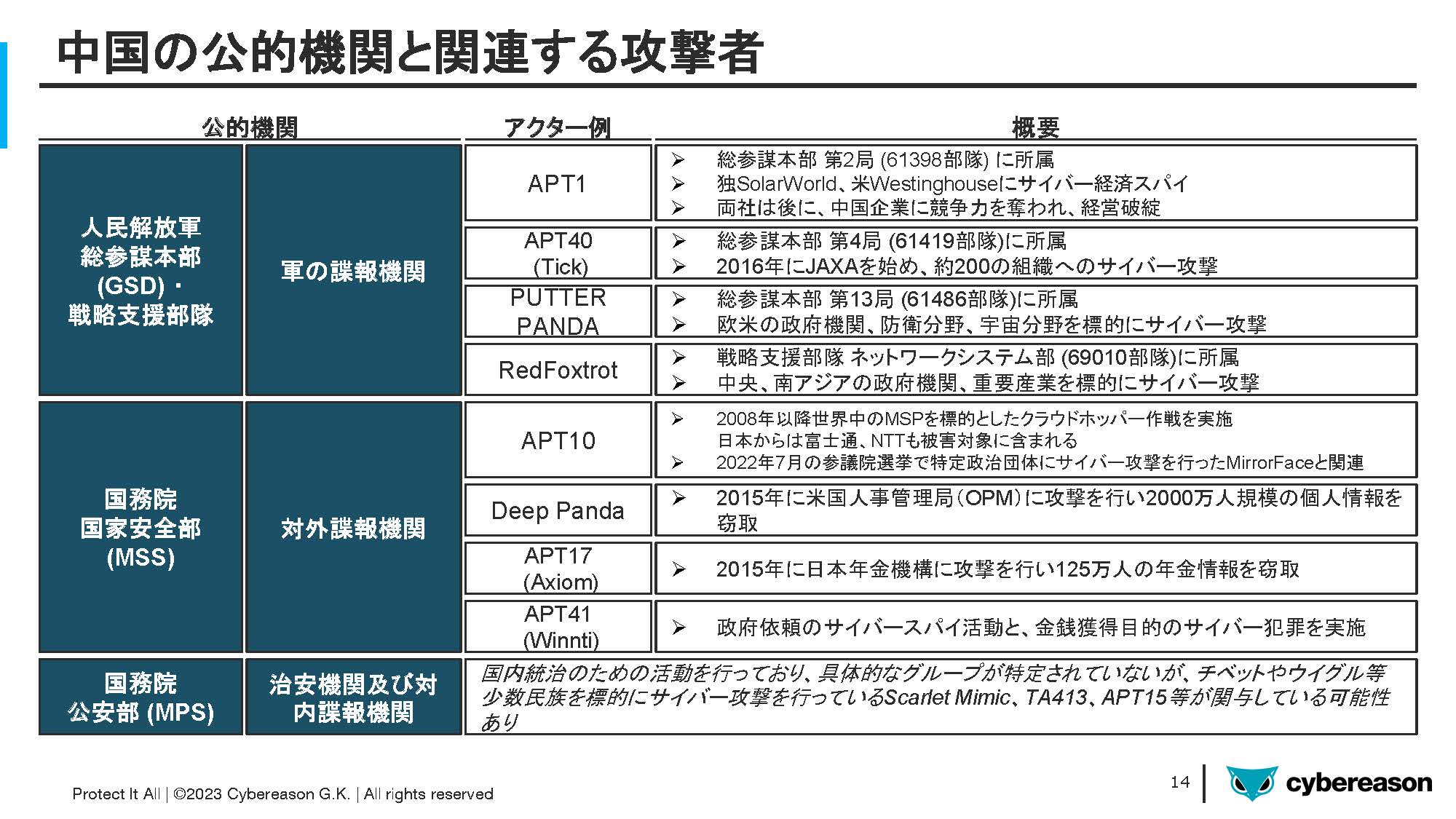

加えて、国家に直接属さない「民間アクター」の存在も有事においては大きな役割を演じます。事実、ロシア・ウクライナ戦争においては「Killnet」に代表されるロシアの民間アクターが活発な活動を展開しており、日本でも官公庁やインフラ企業、ソーシャルメディアなどが攻撃を受けことは記憶に新しいところです。

海外からサイバー攻撃を受けた際、その攻撃元が国家アクターであることが明らかな場合は、国際法上の根拠や他国との安全保障条約などに基づき、個別的、集団的な反撃オプションをとることもできます。しかし相手が民間アクターの場合は、攻撃者が仮に特定できたとしても国際法を根拠に反撃するのはかなりハードルが高くなります。

ロシアはこのことを逆手に取り、ウクライナ以外の国に対する対外的なサイバー攻撃にはもっぱら民間アクターを利用し、反撃のエスカレーションを抑えながらサイバー攻撃を実行しているように見えます。もし台湾有事が現実のものとなった場合には、中国も同じように民間アクターを積極的に利用して日米に対してサイバー攻撃を仕掛けてくるものと考えられます。

有事の本格的な攻撃を準備するための「平時の攻撃」

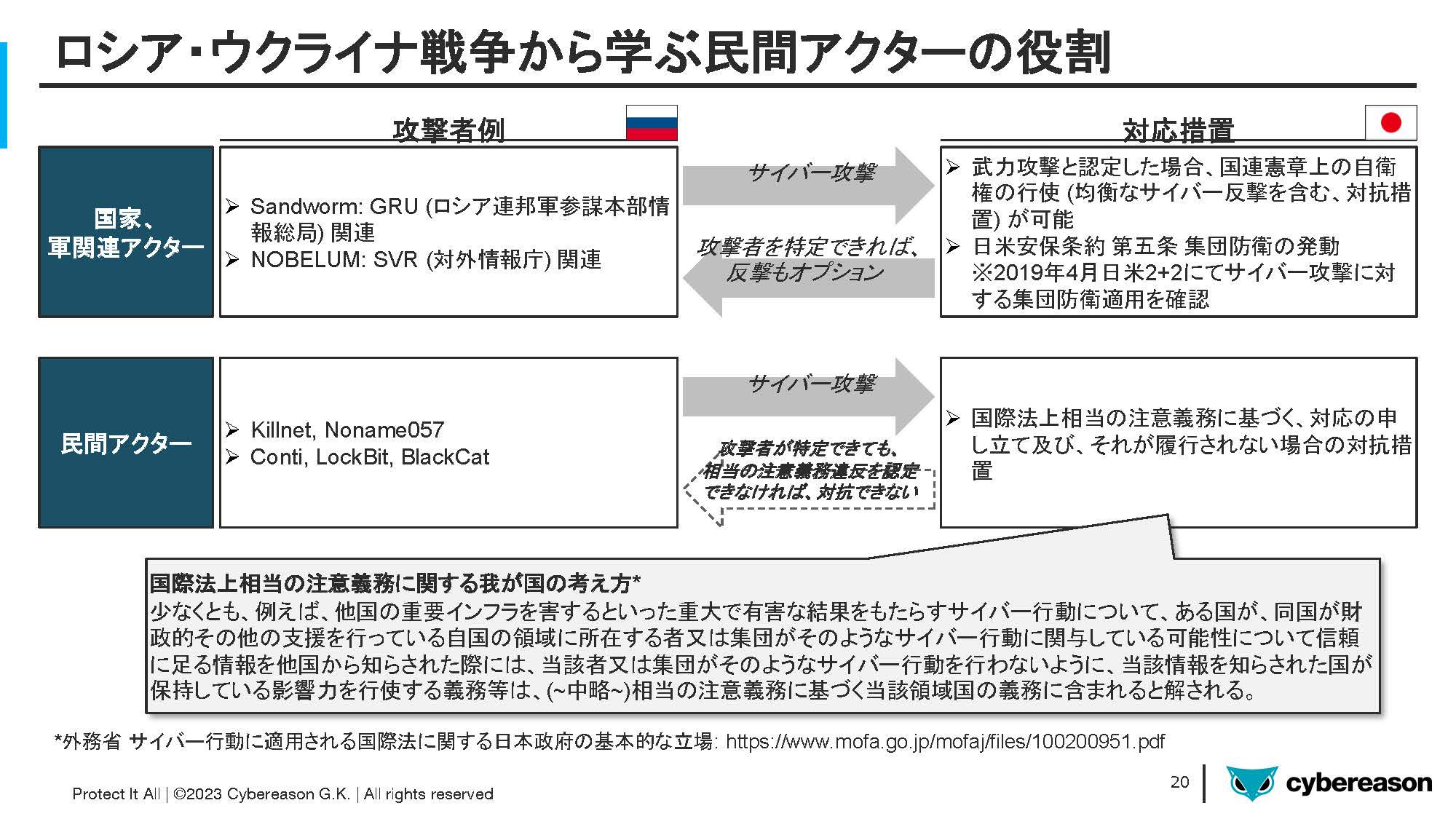

ではいざ台湾有事が発生したとして、具体的にはどのような攻撃が想定されるのでしょうか? 台湾が分析している中国による侵攻のシミュレーションでは、まず初期段階で中国が国境付近に軍隊を集結させ、次に第二段階として弾道ミサイル・巡航ミサイルで重要軍事施設を攻撃するとともに、台湾軍のシステムへのサイバー攻撃が行われると予想されています。これにより、続く第三段階の「海上・航空優勢を獲得」「揚陸艦による上陸、輸送ヘリによる着陸作戦」といった本格的な軍事作戦のお膳立てを行うわけです。

しかし上記のような「軍事作戦の一環」としての直接的なサイバー攻撃だけでなく、その前段で作戦準備を行うためのサイバー攻撃も段階的に行われるものと予想されます。まずは平時から、台湾や日米の軍事/非軍事情報を収集するためのサイバースパイ活動が行われることが予想出来、事実こうした活動は既に現時点でも観測されています。

また次の段階として、米台の接近や独立志向をけん制・抑止するためのサイバー活動が考えられます。これも、2022年8月のペロシ前下院議長の訪台時に政府機関のシステムがDDoS攻撃を受けてダウンしたり、コンビニのサイネージがハックされて政治的なメッセージが表示されるなど、既に実行された経緯があります。

さらに事態が進むと、軍事作戦での本格的なサイバー攻撃の開始を欺瞞するために、日ごろから半常態的に低練度のサイバー攻撃を継続させて相手を油断させたり、防御能力を分散させるために陽動攻撃などが実施されると思われます。こうして、いざ有事の際の本格的なサイバー攻撃がより効果を発揮できるように入念に準備するわけです。

台湾有事では中国の国家アクターからの攻撃も想定

これらの攻撃のターゲットとしては、まず台湾の軍隊や政府機関など、中国による台湾統一の意図に直接的に反する能力・機能を持つ組織が挙げられます。また台湾国内において世論形成に大きな影響を与える「注目を引く事業者」や「シンボリックな意味を成す組織」なども標的になると考えられます。中国側はこれらの事業者や組織のシステムを攻撃したり、システムを乗っ取って政治的なメッセージを発することによって、先に述べたように米台接近をけん制する効果を狙っていると考えられます。

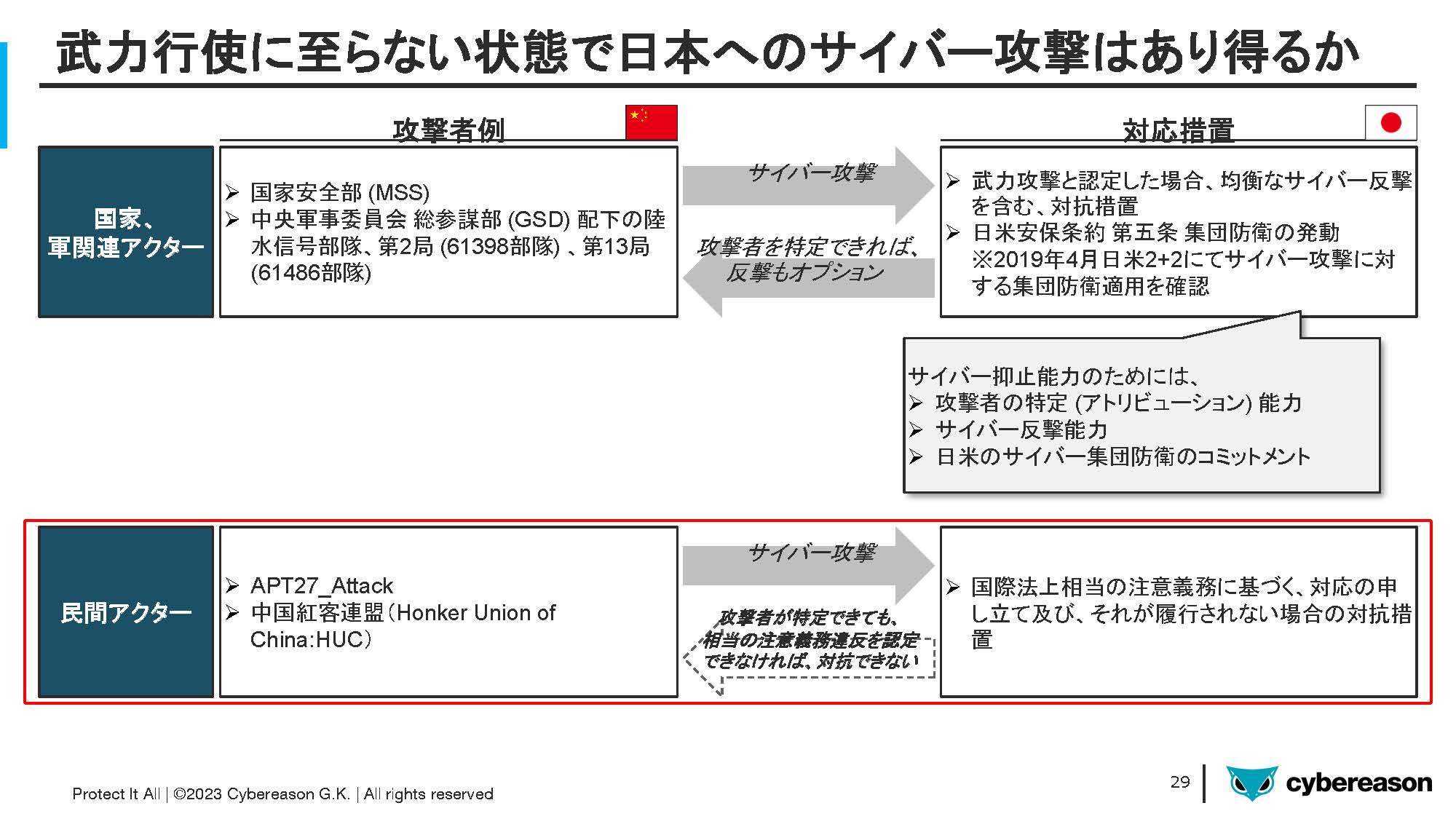

一方日本に対しても、武力行使に至らない状態でさまざまなサイバー攻撃が向けられると思われます。その際にはロシア・ウクライナ戦争でKillnetによる攻撃を受けたケースと同様に、中国の民間アクターによる攻撃が激化すると考えられます。しかし同時に、中国の国家アクターによるサイバー攻撃を想定しておくことも重要です。

有事を想定し、国際法や日米安保条約を根拠とする個別的、集団的自衛権としての反撃能力を確立することがサイバー抑止力につながるからです。そのためにはサイバー反撃能力や攻撃者の特定(アトリビューション)能力の強化、日米のサイバー集団防衛のコミットメントを内外に示していくことが求められるでしょう。

中村玲於奈のロシア・ウクライナ戦争に関する記事「ロシア・ウクライナ戦争で展開されているサイバー戦の実態とは?」はこちら

2023年サイバー脅威予測 〜2022年の代表的な脅威の振り返りと、2023年に警戒しておくべき脅威の傾向〜

本資料では、2022年に起きたサイバー空間の脅威の傾向を受けて、特に大きな影響を及ぼす4つの脅威を2022年のサイバーセキュリティ予測として取り上げました。

2022年の4つの脅威を振り返りながら、2023年のサイバー脅威予測について説明します。

https://www.cybereason.co.jp/product-documents/survey-report/9838/