- 2024/06/25

- サイバー攻撃

戦いを制するための基本は今も昔も「彼を知り己を知れば百戦殆からず」

Post by : Cybereason Japan Marketing Team

先手を打つためには「攻撃者とその目的」の理解が不可欠

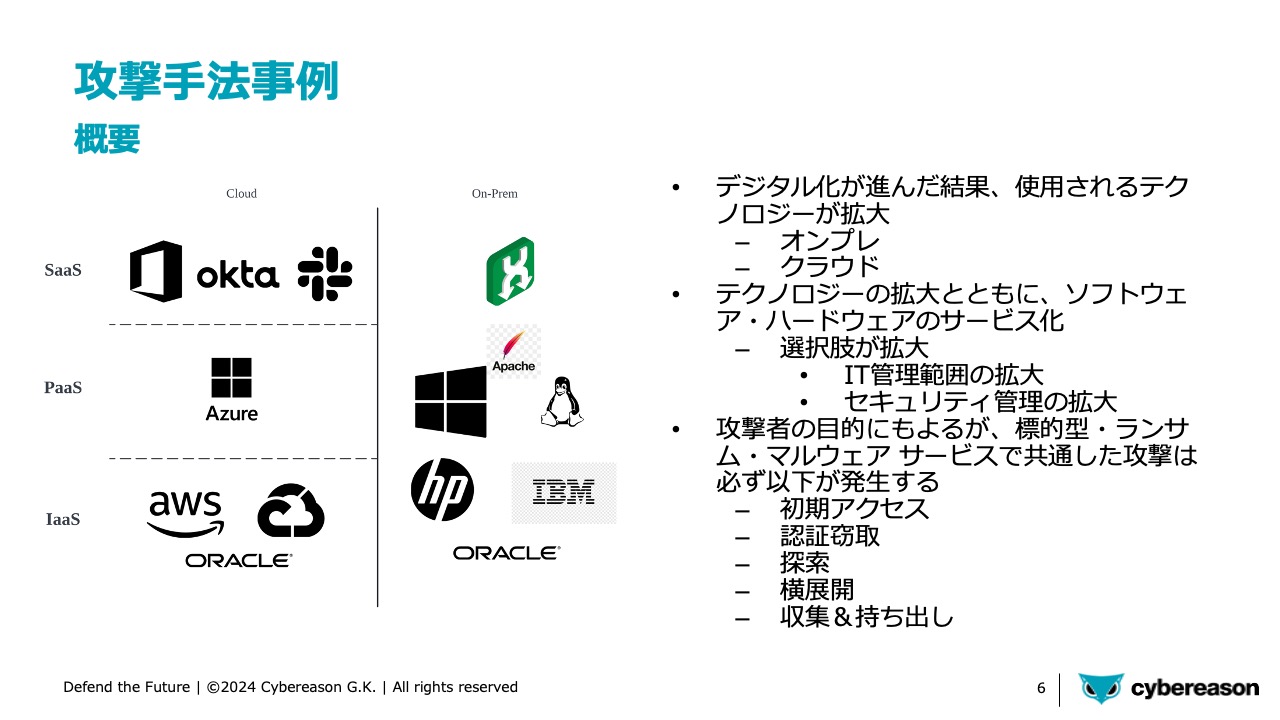

コロナ過に伴うリモートワークの普及や、クラウドやモバイル、AIといった先進デジタルテクノロジーのビジネス利用が急速に進んだ結果、多くの企業がデジタル化のメリットを享受するようになりました。しかしこのことは同時に、「サイバー攻撃のリスク増大」という副作用も生むことにもなりました。

企業が保有するIT資産が増加したことで、それらがサイバー攻撃の対象となり得る危険性も同時に高まり、実際にそれらを狙う新たな脅威が日々生まれています。これらの脅威から自社の貴重な情報資産を守るためには、もはや脅威が出現してから対処していたのでは間に合わず、新たな脅威の発生をあらかじめ予測・先回りして対処しておくことが重要です。

そのためには常に攻撃者側の動向に目を光らせ、「どのような攻撃者が存在するのか」「どんな攻撃者が自社にとって脅威となるのか」を正確に把握しておく必要があります。

サイバー攻撃者は一般的に「国家が支援するAPT」「ハクティビスト」「金銭目的のハッカー集団」の3種類に大別できます。そしてそれぞれが異なる目的を持ち、それらを達成するために最適な手法を選んで攻撃を実行します。従って自社にとって最もリスクの高い脅威を識別するためには、まずは自社が保有するIT資産を把握し、これらを3種類の攻撃者のタイプとそれぞれの攻撃目的と照らし合わせ、「自社が保有するIT資産は、どの攻撃者から狙われやすいのか」を特定します。

この点さえ明らかになれば、あとは該当する攻撃者が好んで用いる攻撃手法を特定し、それに対する防御策を講じればいいわけです。

攻撃の各フェーズにおいて頻繁に用いられる手法を理解

先ほど挙げた3タイプの攻撃者は、それぞれが目的を達成するために最も効率のいい攻撃手法を選ぶため、自社が最も警戒すべき攻撃者タイプが頻繁に用いる手法をあらかじめきちんと理解しておくことは極めて重要です。その一方で、どのタイプの攻撃者でも共通して用いる手法も存在します。特に近年頻発している標的型攻撃やランサムウェア攻撃などでは共通した手順、すなわち「攻撃のライフサイクル」が存在するため、まずはこれらをしっかり理解して対策を講じるところから始めるべきでしょう。

具体的には、多くの攻撃は「初期アクセス」「認証窃取」「探索」「横展開」「収集・持ち出し」という5段階のステップを踏みます。従って、それぞれのフェーズにおいて用いられる攻撃手法を見極めて、それらを防ぐための対策に重点的に取り組むことで、投資対効果の高いセキュリティ投資が可能になります。

例えば初期アクセスのフェーズであれば、近年最も多く観測される攻撃手法はフィッシングやソーシャルエンジニアリングですが、同時に脆弱性やサプライチェーンの弱点を突く攻撃も増えています。また認証窃取に関しては、端末上に存在する「クリアテキストで保存された認証情報」を狙う手法と、OS上のキャッシュやLSASSダンプを経由して認証情報を窃取する手法が主に用いられます。

探索フェーズでは、主に横展開を行うためのアカウント情報や端末情報、リモートサービスの情報などが狙われますが、最近ではクラウド環境上の管理ツールを悪用してこうした情報を窃取する手口も多く見られます。またこれに続く横展開のフェーズでは、リモートサービスやリモート管理ツールを悪用する手口が多く用いられるため、これらのサービスを普段からしっかり監視しておくことが重要です。

そして最後に窃取した情報を外部に持ち出す収集・持ち出しフェーズでは、正規のツールを悪用することで攻撃の発覚を回避する手法が多く用いられます。従って、正規ツールの悪用をいち早く検知できるツールを導入しておくことが有効な対抗策となります。

自社にとってリスクの高い攻撃手法を識別することが大事

こうした攻撃を防ぐためには、冒頭でも述べた通りまずは自社に矛先を向ける可能性が高い攻撃者のタイプや目的を識別した上で、彼らが用いる攻撃手法を前項で挙げた攻撃フェーズごとに把握することで、実際に自社で真っ先に行うべき対策の具体的な内容が自ずと明らかになります。

まずはそれらの攻撃を初期アクセスの段階でブロックして感染や侵入を防ぐことが先決ですが、近年の攻撃は極めて巧妙な手口を用いますから、侵入を100%完璧に防ぐことは事実上不可能だと言われています。従って、万が一内部への侵入を許してしまった場合に備えて、認証窃取や探索、横展開、収集・持ち出しといった各攻撃フェーズの挙動をいち早く検知して、脅威を速やかに除去できる仕組みを整えておく必要があります。

弊社が提供しているEDR(Endpoint Detection and Response)製品のCybereason EDRやXDR(Extended Detection and Response)製品のCybereason XDRといった各種ソリューションは、まさにこうした目的のために開発・提供されているものです。

加えて自社のセキュリティ対策に抜け・漏れがないか、あるいは危険な脆弱性が残存していないかどうか、定期的にチェックすることも大事です。そのためには、第三者の立場から自社のシステムに疑似的な攻撃を仕掛けて、対策の抜け・漏れや脆弱性がないかどうかを診断するペネトレーションテストやレッドチーム演習などが極めて有効ですので、ぜひ定期的に実施することをお勧めします。

【調査結果レポート】2024年版 ランサムウェア 〜ビジネスにもたらす真のコスト〜

サイバーリーズンでは、1,008名の企業のIT担当者を対象に、2024年度のランサムウェアがビジネスに及ぼす影響に関するグローバル調査を実施しました。

本レポートでは、詳細な調査結果を紹介するとともに、企業がとるべき対策として6つの核となる課題を取り上げて、それぞれの課題に対する推奨対策について紹介しています。

https://www.cybereason.co.jp/product-documents/survey-report/11873/