- 2022/12/08

- サイバー攻撃

サイバー攻撃、偽情報と誤報、心理戦、ソーシャルエンジニアリングを統合した「認知戦」について

Post by : Cybereason Japan Marketing Team

2022年10月26日、サイバーリーズンが主催するオンラインセミナー「Cybereason Security Leaders Conference 2022秋 トップランナーと考えるこれからのサイバーセキュリティ」が開催されました。

株式会社サイバーディフェンス研究所 専務理事/上級分析官 名和利男氏のセッションでは「サイバー攻撃、偽情報と誤報、心理戦、ソーシャルエンジニアリングを統合した「認知戦」について」と題し、ここ数年、その疑いのあるとされる事象が次々に報告されている認知戦(Cognitive Warfare)について解説しました。

認知戦(Cognitive Warfare)とは

名和氏は冒頭、「国内外、特に海外のエキスパートコミュニティの中で、この一年半以上、Cognitive Warfare(認知戦)の話題で一色です。ただ、日本においては、まだ知識体系も十分に積み上がっていないような印象です」と語ります。そして、簡単な図式で現代戦における認知戦の位置づけを解説しました。

「最近のハイブリッド戦は、物理戦とサイバー戦、それに経済戦も含まれています。その中にはサイバー戦と情報戦の組み合わせもあり、広い意味でのハイブリット戦になっています」(名和氏)。

以前から言われている情報戦は、我が国でも第2次世界大戦中に各国に仕掛けており、当時敵対関係にあった米軍も、空からビラを撒いて、日本国民の戦意喪失を狙うような情報戦も行われていたと指摘します。

このように、元々認知戦は情報戦に含まれているものでしたが、サイバー空間を使った情報戦は、その後に来る行動変容の効果が出やすくなり、人をうまく動かすことができるようになったことから、元々情報戦の一部であった認知戦が、逆に情報戦を含むようなったと名和氏はいいます。

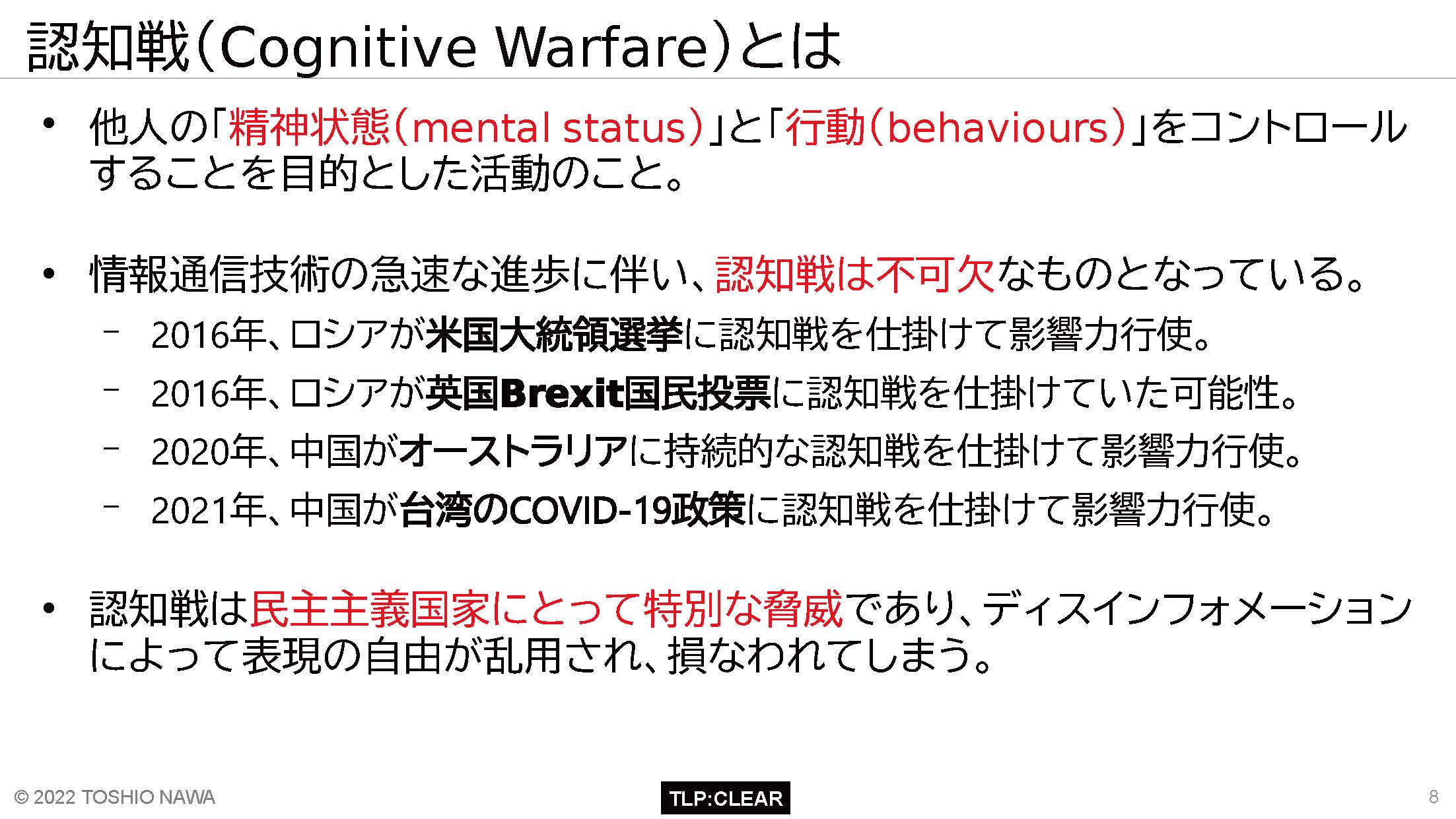

では、認知戦とは具体的にどういうものなのか。一般的には他人の「精神状態(Mental Status)」と「行動(Behaviors)」をコントロールすることを目的とした活動とされているといいます。

認知戦は今や不可欠なものとなっており、日本でも防衛省が来年度(2023年度)から認知戦に関する本格的な準備を行うと言っていますが、日本以外の主要国では最も遅いオーストラリアで2017年に情報戦部隊を作って、国民を守るための仕組みや能力の構築・向上を行っているといいます。

反面、ロシアや中国、北朝鮮、イランにおいては認知戦の有効性は低いといいます。認知戦は民主主義国家における言論と報道の自由がある環境できわめて高いレベルの脅威になると名和氏はいいます。

ロシア、中国による認知戦の事例

では、具体的にはどのような事例があるのか、名和氏は米国、英国、オーストラリア、台湾に対して行われた認知戦の事例を紹介します。

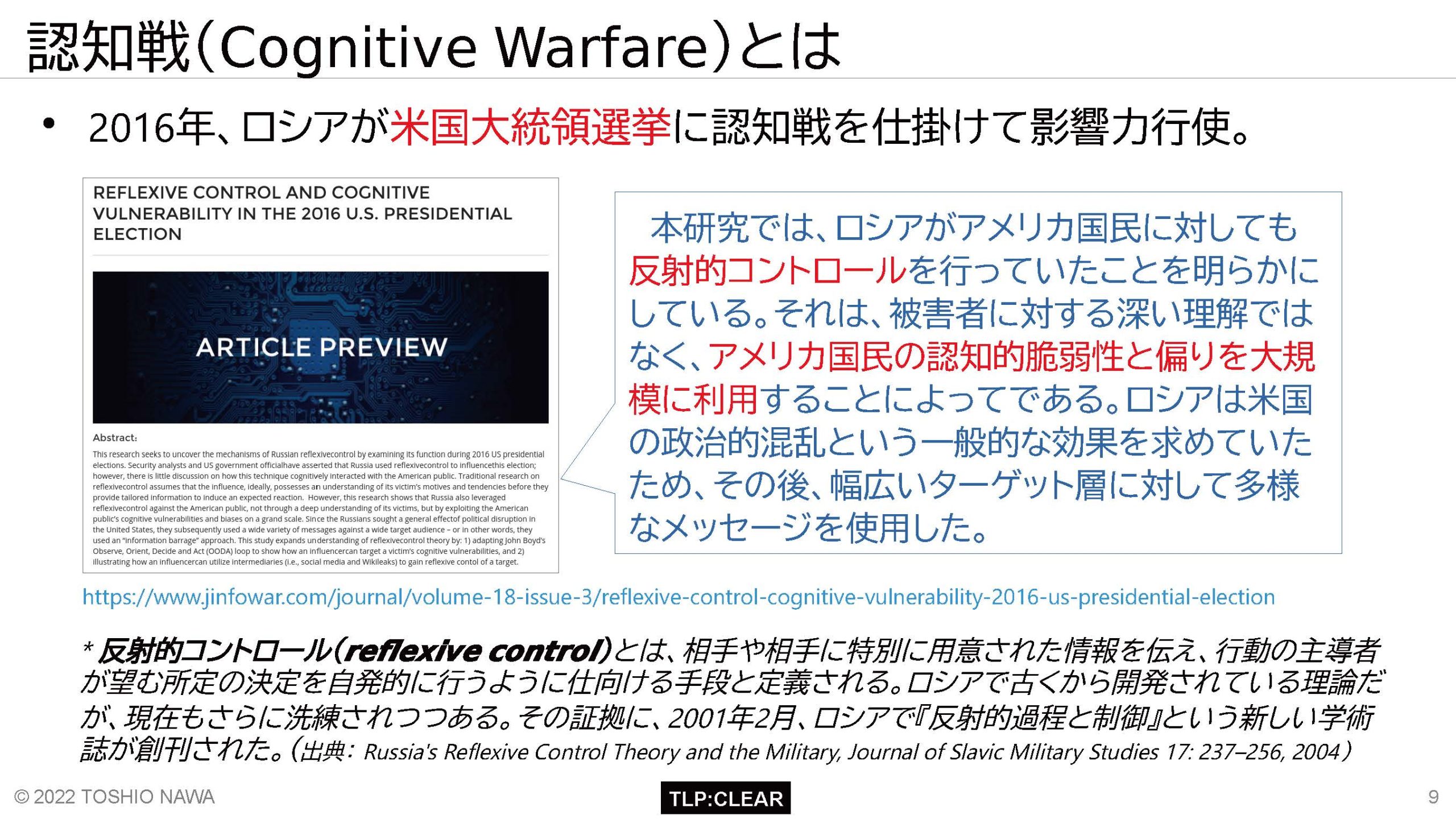

2000年ごろから、ロシアは反射的コントロール手法*を使って、民主主義国家の、特に市民やネットユーザーをコントロールしようとしたり、あるいは本来持っていない能力を持っているがごとくロシアを巨大な軍事大国のように見立てるようなキャンペーンを行ってきており、実際、一部の専門家はそれを信じてしまい、ロシアに対する過度な軍事・防衛能力の向上のために、経済活動を少し犠牲にしても費用を高めることを行っていたといいます。

*反射的コントロール手法(Reflexive Control):相手や相手に特別に用意された情報を伝え、行動の主導者が望む所定の決定を自発的に行うように仕向ける手段。ロシアでは古くから開発されている理論だが、現在も洗練されつつある。

一般的に認知戦、あるいは狭い意味でいうところの情報戦は、相手をよくリサーチし、そこによく準備された情報を最適なタイミングで仕掛けることが一般的です。しかし、FacebookやTwitter、そしてデモ行進の様子などを見ていると、米国についてはその必要がないくらい、人間の心理状態の脆弱なところが非常によく分かると名和氏は指摘します。

中国も、この米国人の認知的脆弱性と偏りを大規模に利用した認知戦を最近まで行っていたようで、実際Facebookは、米国の中間選挙に先立ち、米国の政治に悪影響を及ぼすような動きのある大量のアカウントを削除したといいます。これは2016年の大統領選にも大きな影響を与えたと言われています。

英国に対しては、2016年のBrexit(EU脱退)の国民投票に対して、ロシアが認知戦を仕掛けていた可能性があるといいます。「Brexitの国民投票の少し前から、ロシアの国営放送を通じてモスクワを拠点とする情報操作、英国政界の政治家の領域の有力者への標的型支援を行っていました。」(名和氏)。

また、プーチン大統領と近い関係にあるオリガルヒが、不動産売買を利用した情報収集を行っていた可能性も指摘されています。不動産会社の営業担当者が物件を売るために提供する様々な情報が、その地域や経済動向を把握するのに非常に良い情報源になり、それが認知戦に使われた可能性があるというわけです。

さらに、2020年には中国がオーストラリアに対して、持続的な認知戦を仕掛けて影響力を行使しようとしたというレポートが公表されています。2021年には中国が台湾に対してCOVID-19(新型コロナウィルス)政策に関連した認知戦を仕掛けて、台湾政府の対策が不十分であるという印象操作を行い、国民の信頼を損ねようとしていたと分析されています。

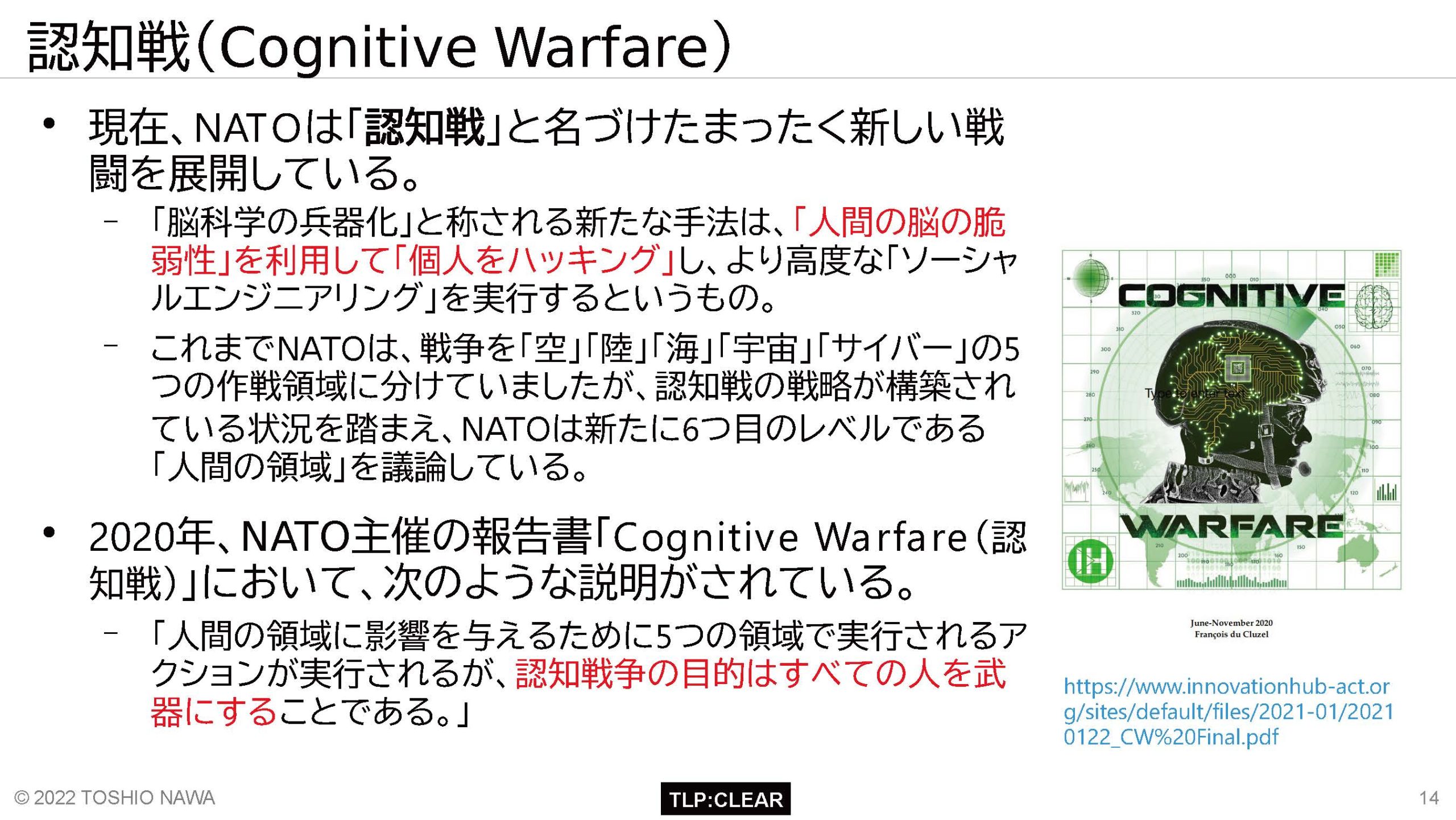

認知戦の目的:全ての人を武器にすること

すでにNATOでは「認知戦」と名付けた、全く新しい戦闘を展開しているといいます。2020年に発行されたNATO主催の報告書「Cognitive Warfare(認知戦)」では、認知戦の目的を、「人間の脳の脆弱性」を利用して「個人をハッキング」し、「全ての人を武器にすること」としています。

「人間の脳の脆弱性」とは

では認知戦を仕掛ける時に、人間の脳の脆弱性についてどのような形で、どのポイントで使っているのか。

「人間の脳の脆弱性」とは

- 脳は特定の情報が正しいか間違っているかを区別できない

- 脳は情報過多の場合にメッセージの信頼性を判断する際、近道をとるように導かれる

- 脳は、たとえこれが間違っているかもしれないとしても、すでに真実であるとして聞いた声明やメッセージを信じるように導かれる

- 脳は、証拠に裏付けられている場合、その信憑性に関係なく、そのストーリーを真実として受け入れる

昔、このような人間の脳の脆弱性をふんだんに使って戦争を優位に進めた人物がいたと名和氏はいいます。

「ヒトラーです。彼はこう言っています。『十分に大きな嘘を発信し、それを繰り返し続けると、やがて国民はそれを信じるようになる』と。」

同様なことは現代でも発生していると名和氏は指摘します。その一つがDVです。家庭内の弱者や重要なパートナーを、いろいろな形で口説いたり、時には怒鳴ったり、なじったり、優しくしたりすると、ある意味、洗脳に近い状態となり従順に従うようになることがあります。

これを国家の指導者がやれば、どれだけ恐ろしいことか。認知戦に対して多くのサイバー専門家が、積極的にリサーチ(研究)を行ない、知識体系の積み上げる努力をしているのは、認知戦がサイバー攻撃より極端なまでに効果が出やすいからであるといいます。

名和氏は「認知戦は物理的、情報的、認知的(感情的)に敵に及ぼす行動によって、孫子の言う、『武力に訴えずに、戦わずにして勝つ』という概念を具現化するもので、これまでは実践しようとして多くの場合失敗していたが、進展するSNSやソーシャルメディアにより、うまくいきはじめている」と指摘します。

ロシア・ウクライナ戦に見る事象ベースの認知戦

認知戦はこれまで情報をベースとしたメディア等によるものが主流でしたが、ここ数年、サイバー攻撃や偽情報・誤報、心理戦およびソーシャルエンジニアリングに統合されて機動的に仕掛けられるものとなってきています。その影響は、操作された世論による政治判断から、社会の分断まで多岐にわたります。

この情報戦とサイバー戦を組み合わせた認知戦が、実際にロシア・ウクライナ戦で確認されていると名和氏はいいます。「普通であれば、情報ベースの認知戦であるものが、情報がなくても、目の前で発生した状況変化によって人間の気持ちや感情が変わり、すぐ行動に出てしまう。ロシアによってコントロールされたウクライナ人の行動がロシアの利益になれば、まさにロシアにとって武器になると言えます」(名和氏)。

そして、名和氏はその事例を2つ挙げました。

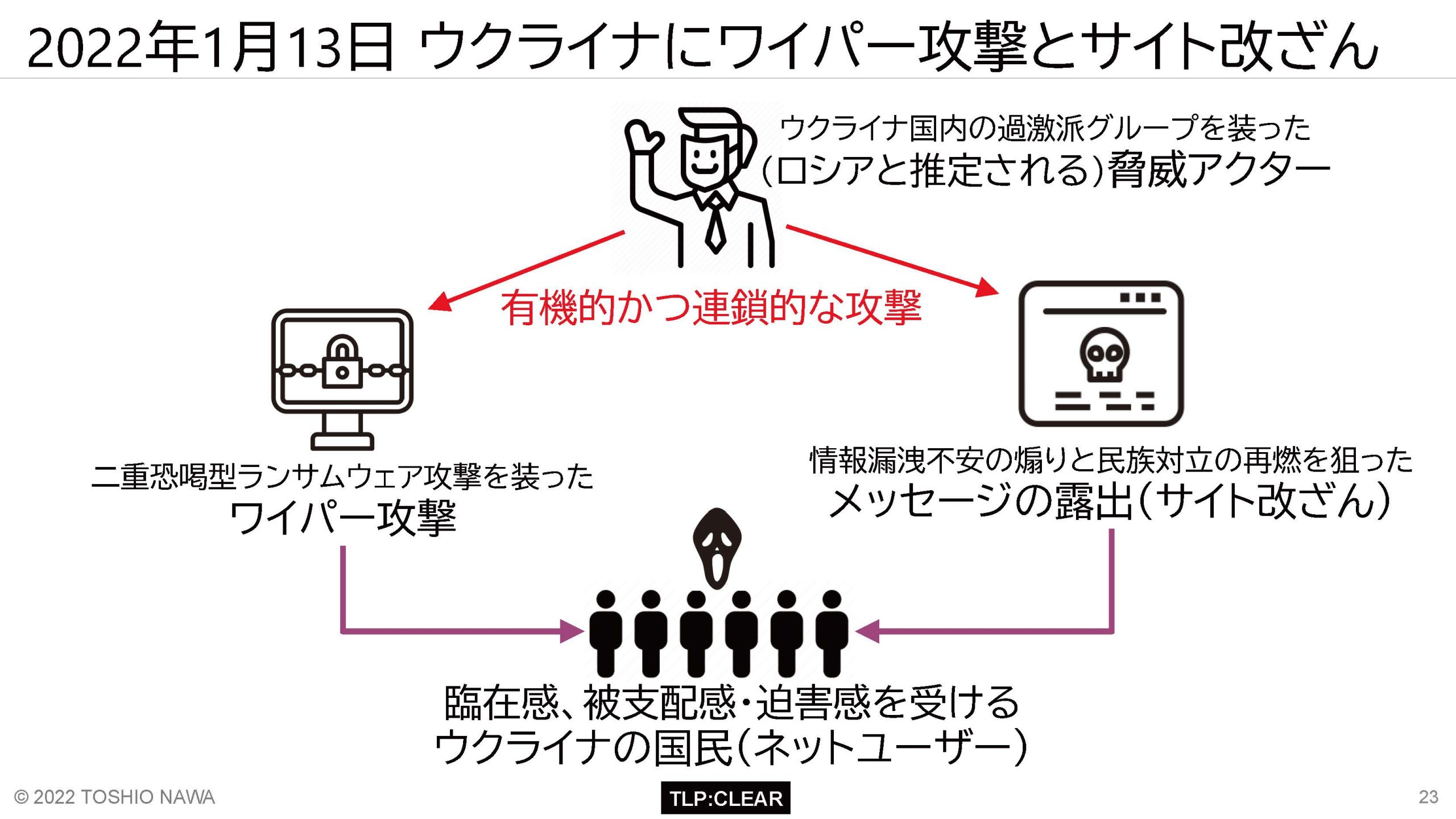

一つは2022年1月13日にウクライナに対して行われたワイパー攻撃とサイト改ざん、もう一つは同年2月15日に行われたDDoS攻撃とメッセージングです。「これらの攻撃、ネットワーク(電気通信等)やIT(ソフトウェア等)それぞれのセキュリティコミュニティでは、サイバー攻撃としてはこれまでよりレベルが低かったと評価されていますが、その先の効果についてはあまり議論されていません」。

「しかし、その事象をどの観点から見るかによって全く異なる評価をすることができます。認知戦の観点でみると、人間の行動に直接的な影響を与えたところに強い恐ろしさを感じるものでした」と名和氏はいいます。

1月13日の攻撃は、ロシア系と見られる脅威アクターによるワイパー攻撃で、同じタイミングで50のサイトに改ざんの試みがあり、実際に10のウクライナ政府機関のウェブサイトが改ざんされました。前者は一見するとランサムウェア攻撃に見えた攻撃でしたが、実際にはデータの暗号化や窃取はみられず、海外から見ればインパクトは低いものでしたが、ウクライナ人にとっては非常に恐怖を感じる状況が発生していたと名和氏はいいます。

では、なぜこの攻撃が1月13日に行われたのか。それはロシアと西側諸国との外交交渉の動きを見ると鮮明にわかると名和氏は指摘します。1月10日から1月13日まで3回にわたって、戦争回避の対話が行われていました。ロシアのNATO東方拡大戦略の停止を求める要求をNATOと米国は完全に拒否し、その交渉決裂が1月13日だったといいます。すぐに戦争が始まるのでは、と見られていましたが、始まったのはこの攻撃で、おそらく事前に準備してあったと見られています。

では、なぜ偽のランサムウェアとみられる仕組みを使ったのか。それは既存のランサムウェアの持つ、脅迫メッセージを出す仕組みを使いたかったからであると見られています。

このメッセージには、ウクライナ人に対して、「ウクライナ人よ、あなたの個人情報がすべて公衆ネットワークに送信された。あなたのコンピューターのデータは全て破壊され、回復することはできない。あなたに関する全ての情報が公開され、おとぎ話として伝わり、最悪の事態になるだろう」という最近のランサムウェアがおこなう二重脅迫のメッセージとともに、ウクライナと周辺国との忌まわしき歴史についてのメッセージがあり、それは一部のウクライナ人にとっては、非常に不利益なものと受け取れる内容だったといいます。

実際、このメッセージに影響されたかなりの数のSNSやブログの投稿が確認されています。そしてこれらの大半は後に削除されています。その中でも一番多かったのが、自分のパートナーに対して兵士にならないでくれというメールでした。そして、その影響を受けて戦意喪失した若者が少なからずいたと見られているといいます。

参考までに、このウクライナの忌まわしき歴史の一部が現存し、ロシアの同胞を苦しめている組織を、プーチン大統領は「ナチス」と呼んでいます。確かに以前からそのような見方が存在し、ロシアの多くの人が信じる理由になっていると推測されます。これが認知戦の基本的手法だと名和氏はいいます。

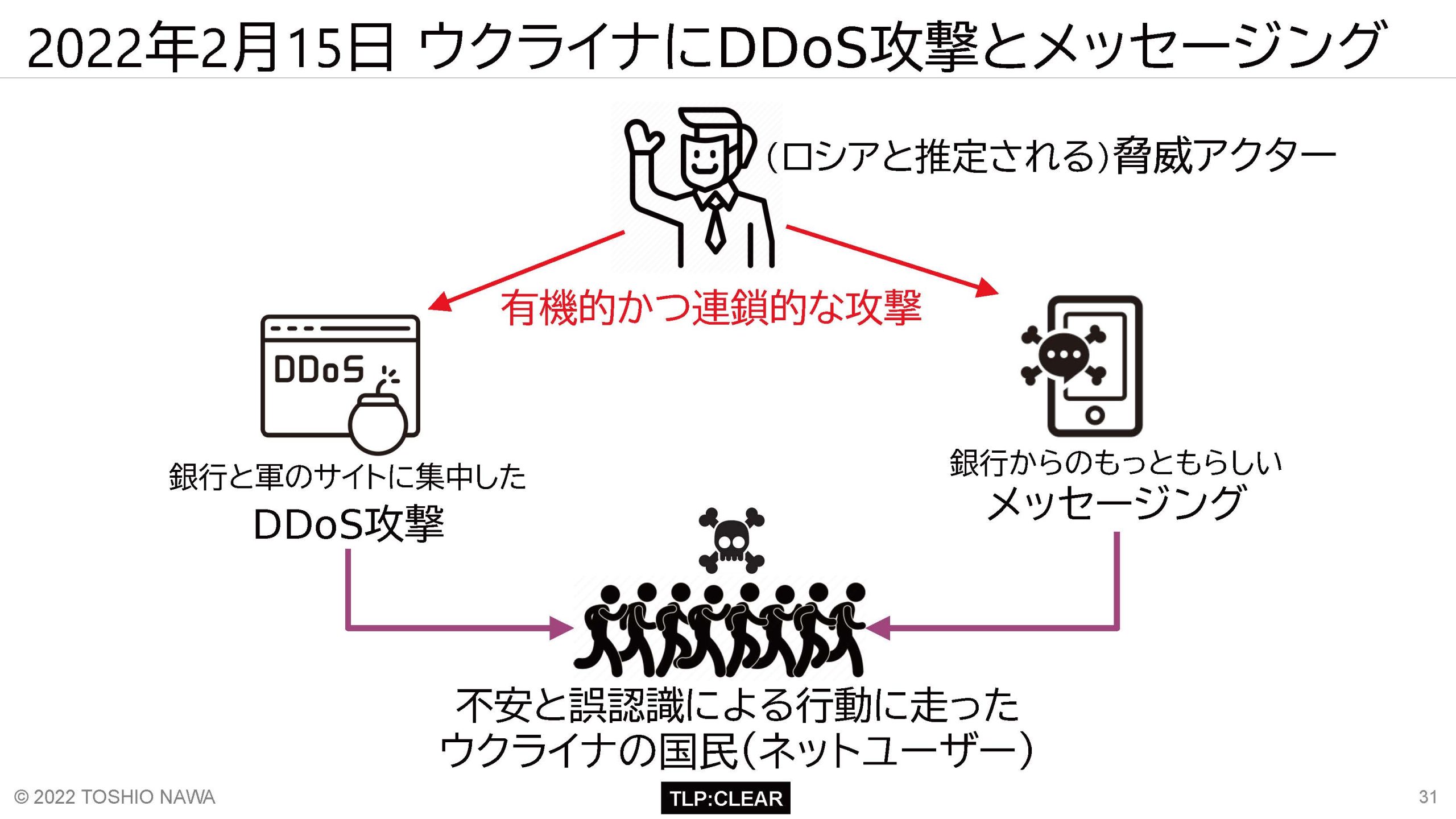

2つ目の事例として、2月15日の攻撃は、ロシア侵攻の10日ほど前にあたり、主に大手銀行と軍のサイトにDDoS攻撃が行われ、同時にTwitterによるフェイクニュースや、偽の銀行からのショートメールによるメッセージングが行われています。

「これもそれぞれを見ると大した攻撃ではありませんでした。DDoS攻撃は、単にサイトにアクセスしにくい状況が一時的に作られただけで、データの破壊などは起きていません。しかし、そのDDoS攻撃の状況を巧妙に、複数のアカウントを使って多数の言語で数千以上の投稿をした人々がいました。それを分析すると、モスクワに通ずる3つのアカウントに集約されていました」と名和氏はいいます。

この投稿によって、世界中の野次馬に近いネットユーザーがウクライナの軍や銀行のサイトを閲覧し始めました。結果、ネットワークトラフィック量は増え、それが十分上がったところで、再度DDoS攻撃が行われ、見に来ていた人がその状況を拡散、結果的にDDoS攻撃に匹敵するようなアクセスが発生してしまったといいます。

また、同時にウクライナのある銀行の一部のユーザーのスマホに対し、ショートメッセージで銀行のATMが機能していないとの偽のメッセージが送られました。これは2015年から17年の間に、ロシアからウクライナの銀行に仕掛けられ、銀行のデータ破壊が行われたワイパー攻撃による障害発生時に発せられた本物と同じメッセージで、銀行ユーザーに対し不安感を持たせることに成功、ATMに行列させるという行動の一因になりました。

このように、それぞれの事象は「些細ないたずら」レベルではありますが、それを組み合わせることにより、社会的な不安を起こし、行動を誘発させることに限定的な成功が見られました。

日本も他人事ではない

まとめとして、日本も他人事ではないと名和氏は指摘します。「周辺国の緊張は高まっていますし、更に気候や輸出入、経済という面で厳しい状況であり、偶発的な衝突が発生することは明らかです。今回のウクライナのモニタリングでわかったことは、物理的な武力攻撃が始まるかなり前から、サイバー攻撃がいつでもできるように、単に重要インフラサービスの破壊・停止だけでなく、皆さんの感情を左右して、違った行動をさせる仕組みが、もしかするとこの日本でも既に仕込まれているかもしれません」

「それに対処するにはどうすればいいか。現時点で判明している行為の仕組みをよく見て、理解し、実際に発生した場合はそれを冷静に、客観的に見て、自分の組織、コミュニティ、あるいはお客さんを誘導する、自分の会社の利益を守ることにつなげて頂きたいと思います」と話を締めました。

【グローバル調査結果】2022年版 ランサムウェア 〜ビジネスにもたらす真のコスト〜

サイバーリーズンでは、2021年に続いて2022年もランサムウェアがビジネスに及ぼす影響に関するグローバル調査を実施しました。

本レポートでは、ランサムウェアがビジネスにどのような影響を与え続けているかなどについての調査結果とランサムウェア攻撃に対する効果的な対策について解説しています。

https://www.cybereason.co.jp/product-documents/survey-report/8548/