- 2021/06/29

- ランサムウェア

サイバーリーズンvs. REvilランサムウェア

Post by : Cybereason Security Team

複数の報告により、食肉加工最大手のJBSが深刻なサイバー攻撃を受けたことが明らかになりました。REvilランサムウェアが関わったとされるこの攻撃で、同社は製造能力の大部分が操業停止に追い込まれ、サプライチェーンの停止と商品コストの急激な上昇のリスクに脅かされることになったのです。

さかのぼること2019年4月、サイバーリーズンのNocturnusチームは初めて、REvil(別称、Sodinokibi、Sodin)と呼ばれるこの新たなタイプのランサムウェアに遭遇し、その解析を実施しました。REvilは攻撃性が高いことで知られ、検知を逃れる能力に長けており、数多くのテクニックを使って正体を隠し、セキュリティツールの検知を回避します。

このランサムウェアが2019年に出現して以降、その検知と攻撃の防御で、Cybereason Defense Platformは威力を発揮してきました。そして、この脅威が進化を続てもなお、組織はその攻撃を防ぐことができているのです。

▲サイバーリーズンがDarkSideランサムウェアをブロック

動画のテストサンプルは、2021年6月に VirusTotalにアップロード されました。

SHA-256:

04419b76566142902680b2c44b216905b44a5743502530066e408bac72d20864

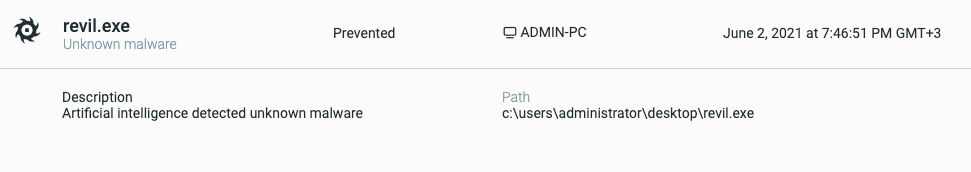

▲AIをベースとする、サイバーリーズンのNGAVソリューションが、REvilランサムウェアの実行を阻止

▲AIをベースとする、サイバーリーズンのNGAVソリューションが、REvilランサムウェアの実行を阻止

▲サイバーリーズンのアンチマルウェアテクノロジーが、REvilを検知し、その攻撃を阻止

▲サイバーリーズンのアンチマルウェアテクノロジーが、REvilを検知し、その攻撃を阻止

時がたつにつれて、REvilを操るハッカー集団は、これまでで最大のランサムウェアカルテルになりました。このグループが関与しているとされるこれまでに発生した攻撃には、たとえば、台湾に本拠地を置くグローバルエレクトロニクスメーカーのAcerを標的にした、2021年3月の攻撃があります。この攻撃では、それまでで最高額となる5,000万ドルもの身代金が要求されました。

また、4月には、Appleの提携先の企業、1社を攻撃した犯罪グループが、Appleに脅迫を仕掛け、5,000万ドルの身代金を要求し、その後、身代金の額を1億ドルまで増額。身代金が速やかに支払われない場合は、提携先の企業から盗み出したデータを公表すると脅迫しました。

Revilランサムウェアを操るハッカー集団は以前から、これまでに多くの被害をもたらしてきたGandCrabランサムウェアの開発者とつながりがありました。このランサムウェアは2019年6月に消滅していますが、グローバルレベルで見たランサムウェアの感染事例の40%は、GandCrabによるものです。この関連性が正しいとすれば、REvilの影響力を判断するための材料としてGandCrabが大いに役立ちます。

5月初旬にColonial Pipelineを攻撃した犯罪グループのDarkSideと同様に、REvilの犯罪グループも、主流となっている二重脅迫の攻撃手法を用いており、まず、標的のシステムから機密性の高い情報を盗み出し、次にその暗号化に取り掛かっています。

暗号化を完了したランサムウェアは、暗号を解除する鍵と引き換えに身代金を支払うよう要求する脅迫文を被害者に送り付け、そして、身代金の支払いを拒んだときには盗んだデータをネット上に公開すると、ハッカーはさらに脅しをかけます。

つまり、事前の対策としてデータのバックアップを取っているか否かにかかわらず、被害者は依然として身代金を支払わねばならない状況に置かれるわけで、そのため、攻撃を防ぐ措置を第一に考えることが対策として重要になるのです。

カギを握るランサムウェア対策機能

初期段階でランサムウェアの感染を防ぐことに注力するのが、組織にとっての最良のランサムウェア対策であると言えます。そして組織には、振る舞いの痕跡(IOB)をよりきめ細かく可視化できることが求められます。これが可能になれば、ランサムウェアの攻撃を早期に検知して攻撃を防ぐことができます。

Cybereasonでは、多層型の防御、検知、対処の機能を通じ、ファイルレスのランサムからの攻撃を防ぎます。具体的には、次のような機能があります。

- 防御機能とおとり技術:振舞い検知と独自のおとり技術を組み合わせ、きわめて複雑な構造を有するランサムウェアの脅威を検知し、重要なデータが暗号化される前にランサムウェアの動きを封じます。

- インテリジェンスベースのアンチウイルス:これまでに検知された攻撃の情報を基にした脅威インテリジェンスのプールを活用し、変異した既知のランサムウェアの攻撃を阻止します。インテリジェンスのプールは常に拡充されます。

- NGAV:機械学習を活用するCybereason NGAVでは、コード内に存在する悪意のあるコンポーネントを特定し、変異した未知のランサムウェアが実行されるのを防ぎます。

- ファイルレスランサムウェア対策機能:従来のアンチウイルスツールでは検知できない、MBRベースのファイルレスランサムウェアを利用した攻撃を無力化します。

- エンドポイントコントロール:セキュリティポリシーの管理、デバイスの制御の維持、パーソナルファイアウォールの実装、固定デバイスとモバイルデバイスの両方を含むさまざまなタイプのデバイスを対象としたディスク全体の暗号化を通じ、サイバー攻撃に対するエンドポイントの耐性を強化します。

- ドキュメントに隠された脅威を振る舞いで検知:非常に一般的なビジネスドキュメントのフォーマットに隠されたランサムウェアをCybereasonは検知し、その攻撃を防ぎます。このようなランサムウェアには、悪意のあるマクロや他のステルス型攻撃ベクターを悪用するランサムウェアなどがあります。

ホワイトペーパー「ランサムウェアの解読 〜最新型ランサムウェア攻撃の解説と防止策〜」

ランサムウェア攻撃は2018年前半に一旦大幅に減少したものの、その後の数年はすさまじい勢いで盛り返しています。身代金の支払いも急増しており、2019年12月には、攻撃者への身代金の平均支払い額は8万ドルを超えました。 昨今の攻撃者は、データの身代金を要求するだけでなく、データを盗んでインターネット上で売却もしています。このことは、攻撃者がランサムウェアを実行しているだけでなく、ネットワーク上にとどまってデータを抜き取り、最終的にランサムウェアを展開しているという傾向を示しています。 このホワイトペーパーでは、最新のランサムウェアがどのような特徴があり、どのように既存のセキュリティ対策を回避しているのかを解説しています。 https://www.cybereason.co.jp/product-documents/white-paper/4806/