- 2022/10/18

- セキュリティ

自社に適切なクラウド認証サービスを選ぶには?4つの注意すべき重要なポイントについても解説

Post by : Orli Solomon

認証は、クラウドアプリケーションを構成する主要な要素の1つであり、アプリケーションへのアクセスを制御する機能を提供するものです。認証に関しては、多くの「すぐに使える」ソリューションが存在しているため、わざわざ新規で開発するよりも、既存の認証ソリューションの中から1つを選んで採用しようとすることは、ごく自然な成り行きです。

読者の中には、「認証ソリューションを選択する必要があるが、何から始めればよいのか分からない」という方もいらっしゃることでしょう。この記事は、そのような方のニーズに合った認証ソリューションを選ぶためのガイドとなることを想定し、機能セット、監視、コンプライアンス、価格モデルなど、注意すべき重要な事項を取り上げます。また、ベンダーの調査から基本動作検証(POC)に至るまで、ソリューションの選択におけるさまざまな段階について1つずつ詳しく説明します。

サードパーティー製のソリューションを選ぶ理由

企業は、プロジェクトに取り組む際、社内で開発する「インハウス」型のソリューションと、「すぐに使える」既存のソリューションのうちどちらかを選択できます。インハウス型のソリューションでは、機能やセキュリティを完全に制御できるようになりますが、その開発にはかなりの時間とリソースが必要となります。

一方、「すぐに使える」既存のソリューションを選択する場合、すでにうまく機能することが分かっているソリューションを利用することになります。この場合、さらに次のような2つの選択肢があります。

- オープンソースソリューション:これは無料であり、ユーザーはそのコードにアクセスできます。ただし、サポートが受けられないため、導入と保守を自分自身で行う必要があります。

- ライセンスサービス:このタイプのサービスでは、ベンダーが導入と保守を担当するほか、製品のサポートも提供します。

ここでは、「すぐに使える」既存のソリューションのうち、ライセンスサービスを取り上げます。このソリューションでは、一連の組み込み型の機能を利用できます。これには次のものが含まれています。

- ユーザー管理

- 事前構築済みのログインページ

- 登録、パスワードリセット、多要素認証(MFA)など、各種フローのサポート

- 外部のIDプロバイダーを利用したログイン。これにより、選択したIDプロバイダーを利用して、アプリケーションへのシングルサインオン(SSO)経由でのアクセスが可能となります。

このように、「すぐに使える」既存のソリューションには多くの利点があるため、企業は、アプリケーションを自前で設計しようとする前に、「すぐに使える」ソリューションの採用を検討してみる必要があります。

自分自身のプロジェクトに適したソリューションを選ぶには

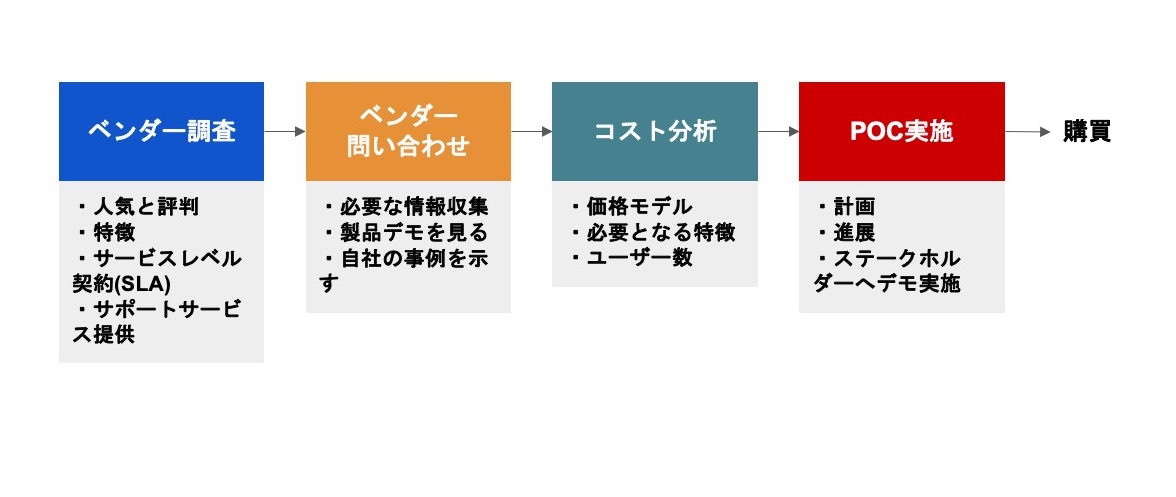

企業は、自社が抱えるプロジェクトのニーズを満たすようなソリューションを選ぶ場合、次の図に示すようないくつかの段階を経る必要があります。

▲ソリューションを選ぶ際に通過すべき複数の検証段階

まず、いくつかの基本的な基準を満たすオプションのソリューションを検索することから始める必要があります。そして、適切と思われる関連ベンダーに問い合わせることで、そのソリューションが自社プロジェクトのニーズに合っているかどうかについて、より詳しい情報を取得できます。

いったん関連情報を入手できれば、ソリューションに関する決定を下すことができます。もちろん、この段階でソリューションが自社にとってうまく機能するかどうかを検証するために、POCを実行したいと望むでしょう。また、複数のソリューションを並行してテストしたい場合もあるでしょう。

もし万一、このPOCプロセスの実行中に「すぐに使える」既存のソリューションが特定のニーズを満たさないことが判明した場合、その既存ソリューションをあきらめ、いつでもインハウス型のソリューションを選ぶことができます。逆に、POCがうまく行ったならば、最終段階である「ソリューションの実際の調達」にまでたどり着くことになります。

さて、ここまで各ステージをざっと見てきましたが、下記のセクションでは、各ステージを1つずつ、より詳しく見て行くことにします。

ベンダーの調査

どのベンダーに依頼するかは、企業が下さなければならない大きな決断の1つです。候補となるベンダーを探す際には、必要条件をリストアップしておくと便利です。考慮すべき基本的な基準としては、下記のものが挙げられます。

- 当該ソリューションの人気と評判

- 特徴

- サービスレベル契約

- サポートサービスの提供

- コンプライアンスとデータ規制

- ドキュメント

- 価格モデル

これらの基準に基づいてベンダーのリストを作成したら、このリストを絞り込むために、さらに多くの情報をリクエストする必要があります。これが、次の段階である「1社または複数のベンダーへ問い合わせ」へとつながります。

1社または複数のベンダーへ問い合わせ

関連する1社または複数のベンダーとのミーティングを設定します。この段階では、当該ソリューションのライブデモを見るためや、当該ソリューションがあなたの会社にとって重要となる側面をすべてカバーしているかどうかを確認するために、複数回のセッションが必要になる場合もあります。

確認しておくべき当該ソリューションの技術的な側面としては、次のことが挙げられます。

- アプリケーションが必要とする規制や標準に準拠しているか?

- 必要な一連の機能(SSO、MFA、APIによるログイン、マルチテナントなど)をサポートしているか?

- どのリージョンをサポートしているか?

- 必要に応じて、オンプレミス環境でのサポートを提供しているか?

- ユーザー数、外部IDプロバイダーの数、API/ログインのコールレートなどのスケーリングを容易に行えるか?

- 適切な監視機能とアラート発行機能を提供できるか?

- ユーザー監査要件をサポートしているか?ログイン試行の失敗やパスワードのリセットなど、ベンダー側でのみ利用可能なアクションを監査しなければならない場合があります。ユーザーがこのような情報を抽出する方法を提供しているか?

- クライアントSDKをサポートしているか?クライアントSDKは必ずしも必須ではありませんが、提供されている場合、企業はクライアントライブラリを自前で開発する必要がなくなるため、開発期間を短縮できます。

- 開発環境における開発とテストを行う機能を提供するか?

- ホワイトレーベルやログインページのカスタマイズについてはどうなっているか?

- 統合はどの程度複雑か?

上記以外の、もう1つの注目すべき重要な事項として、価格モデルが挙げられます。なぜそれが重要であるかを下記に説明します。

コスト分析

開発者であるあなたは、「コストは自分には関係ない、自分は技術的な部分だけに責任を持てば良い」と考えているかもしれません。しかし、コストは、あなただけが理解している技術的な要因に応じて変化する場合があります。たとえば、コストは、ユーザー数や必要となる機能セットに応じて変化する可能性があります。なぜなら、一部の機能には追加コストが発生する場合や、利用状況に応じて追加コストが発生する場合があるためです。

開発者であっても、一般的なコストについては知っておきたいものです。なぜなら、あなたの会社が喜んで支払う金額よりもコストが高いのならば、それを理由として当該ベンダーとの交渉を直ちに決裂させることができるからです。プロジェクトの早い段階でこれを知っておけば、無駄となるかもしれない作業に過剰な投資を行わずに済みます。コスト分析を進める中で、最初に検討したベンダーのリストを既に絞り込めるようになるかもしれません。もし1つか2つの候補となっているソリューションに十分な確信が持てたならば、POCを実施することで、それらのソリューションを検証すると良いでしょう。

POCの実施

■POCの実施が重要である理由

POCは、ソリューションが期待通りに動作することを検証するために実施されます。POCにおいて、プロジェクトに関連する特定のシナリオをテストしつつ、さらに多くの質問をベンダーに投げかけることができます。この段階では、あらゆる問題や質問に対応できるベンダーの技術担当者が存在していなければなりません。この段階を成功させることが、ベンダーにとって最善の利益となります。購入が完了すると、この担当者はその任務を終え、ユーザーはサポートチームへと誘導されることになります。ソリューションには、ユーザーが克服できない限界があるかもしれません。そのような場合、ユーザーは自分の会社がそのような制限に耐えられるかどうかを判断する必要があります。

POCで検証するもう1つの側面は、自社で利用しているアプリケーションの残りの部分との統合です。ユーザーは統合がシンプルであること、そしてソリューションがアプリケーションからできる限り切り離されたものであることを望みます。なぜなら、この条件が満たされる場合、ユーザーが将来的にソリューションを切り替える必要に迫られた際に、ソリューションを簡単に切り替えることができるからです。たとえば、OpenID Connectのような標準的な認証プロトコルを使用すれば、別のソリューションへの切り替えはより簡単になります。

■POCを計画する

POCを計画する際には、そのソリューションにおいて、ベンダーが顧客に自信を持って提供している側面に焦点を当てるようにしてください。これは非常に重要なことです。なぜなら、そのソリューションがあなたの会社には合わないという結果になった場合、過度に多くの時間をかけるのは無駄だからです。POCの結果は、さまざまなフローを実演できる小規模なデモアプリケーションの形式へと変換できます。検証や実証を行いたいフローやシナリオをリストアップしておくと便利です。

POCの最終段階において、ユーザーは次のような主要なフローを実演できるようになります。

- 作製や削除などのユーザー管理操作

- ログイン/ログアウト

- パスワードのリセット

- MFAの設定とログイン

- SSOの設定とログイン

なお、マルチテナントの場合、テナントのコンテキストに沿ってデモを行う必要があることにご注意ください。

自信を持って選択プロセスに臨む

デモを実地に行うことで、関係者に当該ソリューションの価値をアピールできるようになります。サードパーティー製のソリューションの選択と検証のプロセスは、プロジェクトのスタート地点に過ぎません。

しかし、この記事で紹介した選択および検証プロセスの手順と各種の段階を十分理解するならば、自信を持って同プロセスに臨むことができるようになるほか、プロセスの途中で重大なミスを犯すリスクを軽減できます。

この記事をご覧になった読者の皆様が、最適な認証ソリューションを苦労なく見つけられるようになることを願います。

サイバーリーズンの製品・サービスの特徴について

サイバーリーズンが提供するNGAV製品「Cybereason NGAV」、「Cybereason Endpoint Prevention」は、「シグネチャベース検知」「機械学習による静的バイナリ解析」「ファイルレスマルウェアブロック」「アンチランサムウェア」「振る舞いベースのドキュメント保護」「エクスプロイト保護」という6層の防御機能を備えることで高度な攻撃を阻止できるようになっています。

また、これらの対策を潜り抜けて内部に侵入してきた高度な脅威に対しては、EDR製品「Cybereason EDR」が独自の相関解析処理と機械学習機能を駆使して攻撃の全体像をあぶり出し、適切に対処することを可能にします。

加えて、自社内でEDRを運用するのが難しいお客さまに対しては、MDRサービス「Cybereason MDR(Managed Detection and Response)」と呼ばれる監視代行のマネージドサービスも提供しています。

エンドポイントセキュリティ選定ガイド

次世代型のエンドポイントセキュリティの役割と必要性を明らかにし、EPP、EDR、MDRを導入する際の押さえておくべき選定ポイントをまとめた上で、国内シェアNo.1を誇るサイバーリーズンの製品・サービスの特長をご紹介しています。

複雑化するサイバー攻撃への対策として、これから次世代型のエンドポイントセキュリティ強化に取り組む方も、すでに取り組んでいる方も、本資料を参考に、さらなるセキュリティ強化に取り組むことをお勧めいたします。

https://www.cybereason.co.jp/product-documents/brochure/6189/