- 2022/12/14

- セキュリティ

企業に求められるサイバーセキュリティへの取り組み

Post by : Cybereason Japan Marketing Team

2022年10月26日、サイバーリーズンが主催するオンラインセミナー「Cybereason Security Leaders Conference 2022秋 トップランナーと考えるこれからのサイバーセキュリティ」が開催されました。

立命館大学情報理工学部教授/京都大学博士(工学) 上原 哲太郎氏のセッションでは「企業に求められるサイバーセキュリティへの取り組み」と題し、企業・組織が直面する、高度化するサイバー攻撃への対策と、DX・働き方改革への対応が求められる中、この両立がかのうなのか、経営者、IT/セキュリティ担当者、両者の視点で解説しました。

激変する経営環境とセキュリティ対策

上原氏は、コロナ禍、そしてウクライナ・ロシア戦争とこの3年間のイベントの影響により、過去、類のないひどい激変と表現、加えて高齢化・少子化による労働者人口の減少も合わせて、企業にとって非常に厳しい経営環境あることを指摘。このようななかで、IT関連で言えば、インボイス制度と電子帳簿保存法、さらには「2025年の崖」と表現されるレガシィシステムのクラウドシフト、そしてコロナ禍で進んだテレワーク対応などなど、IT投資も必要になり、経営環境が厳しい中で、経営課題におけるセキュリティ対策の優先順位は下がる一方であるといいます。

経済産業省は数年前より「経営者のリーダーシップの重要性」「パートナーや委託先などとのサプライチェーンセキュリティ対策」「関係者との平時からのコミュニケーション」という認識すべき3原則と、10の項目をまとめた「サイバーセキュリティ経営ガイドライン」を提示し、セキュリティ対策を「コスト」ではなく「投資」と捉えるべきと言ってきましたが、上原氏は多くの経営者がそれを素直に受け取れるかといえば、特に今の状況では難しいであろうといいます。

その一方で、上原氏はサイバーセキュリティは経営課題の一つであるということは理解されるようになってきているともいいます。特に最近では、大企業がランサムウェアにより業務が停止する事件が多数起きており、「大きい会社でもやられる」という意識はある程度伝わっているのではないかといいます。

しかし、「だからといってセキュリティ対策が強化されたかというと、なかなか厳しいところがある」(上原氏)。コストの大きさや、セキュリティ強化に伴って業務効率が低下したりと敬遠されがちで、なかなか投資にはつながらない。さらには日本型経営による年功序列によって、経営者の平均年齢が高いことから、本来は経営課題にしっかり組み込まなくてはいけないはずのIT関連のことは担当者に丸投げされがちで、重要なことだとはわかっていても思考停止しているところがあるのではないかと、DXでもそうであるので、セキュリティだとその傾向はより強いのではないかと、問題点を指摘します。

現状の脅威を知ることから始める

上原氏は、経営者に現状のサイバーセキュリティの脅威を認識してもらおうと、IPA(独立行政法人情報処理機構)の「情報セキュリティ10大脅威」をよく引き合いに出すといいます。「『情報セキュリティ10大脅威』は10年以上ずっと出ているので、世の中のセキュリティに対するインシデントのトレンド、つまり攻撃者のトレンドというのがよく分かるのがすごくいいのです」と語ります。

ただ、この数年、上位があまり変わっていない、つまり攻撃者からすると同じ手がずっと通用してしまっているというのは問題があると指摘します。「ランサムウェア、標的型攻撃、サプライチェーン攻撃など、事故の起こり方がすごくパターン化しているというのが厄介な問題です」(上原氏)

特にランサムウェアは暗号資産(仮想通貨)とのいいマッチングができてしまったことにより、ビッグビジネスになって多くの人が入り込んだ結果、これからはランサムウェアの脅威はなくならないのではないかという悲観的な見方をしているといいます。

攻撃者の変化も企業のサイバーセキュリティ対策に影響があると上原氏は指摘します。

「元々は愉快犯が多かったのですが、今では圧倒的に金銭目的、そして諜報を目的とした攻撃者が多数です。これらはビジネスでやっているものですから、モチベーションも高く、能力も高いという状況がずっと続いています。これに対して対策をしないと言っても、諜報という言葉を出した途端に、多くの企業は『うちが諜報で狙われるようなことはない』ということが多くありました」

「しかし今、ランサムウェアという誰にでもわかりやすい金銭目的の攻撃がすごく増えたので、企業もちゃんと対策しましょう、ということが言いやすくなりました。環境の変化が大きいと思います」(上原氏)

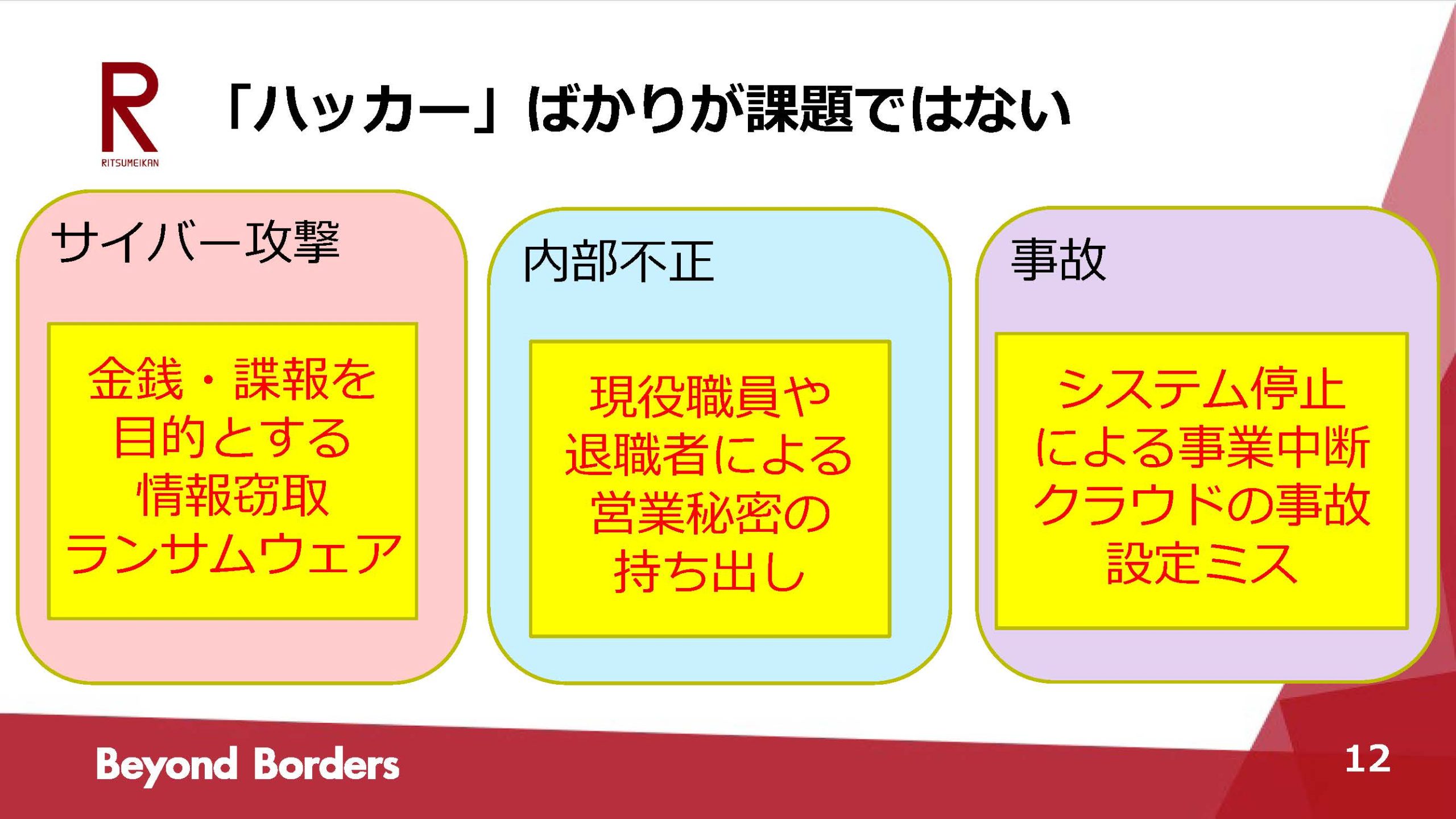

少なくない内部不正・事故

しかし、セキュリティの脅威は外からくるものだけでないと上原氏はいいます。「内部不正やシステム事故による事業中断・情報漏えいへの対策も重要です」

「ご存知の通り、ある銀行ではシステムが停止した結果、頭取が変わるようなこともありました。また、通信教育事業者ではシステム子会社の発注先の派遣企業が顧客情報を不正に持ち出したことがありました。私はその会社の第三者委員会に入っていますが、ある一定の対策はしていたものの、ちょっとした隙を突かれて持ち出されてしまった事件だとみています。技術的には重箱の隅を突くようなやり方でしたが、これをパーフェクトに対策しろというのはなかなか困難なことだなと思います」(上原氏)。

こういった事故は、クラウドシフトの影響で、さらに発生リスクは増えると上原氏は警告します。「特にパブリッククラウドでは、今までのいわゆる境界線防衛というネットワークの防衛がまったく効かなくなり、アクセス制御一つのミスでも情報は漏えいしてしまいます。また、厄介なことに境界線防衛だったときには、少々設定ミスをしても境界が守ってくれましたが、クラウドではそうはいかなくなりました」(上原氏)

またクラウドサービスプロバイダーの更新にユーザーが追従できなくてミスを誘発し、結果事故が発生する可能性や、クラウドサービスが停止してしまった場合の可用性の問題も起こることを示唆しています。このように内部不正や事故への目配りも重要になってきているといいます。

サイバーセキュリティ対策の基本は変わらない

クラウドシフトで境界線防衛では不十分になりつつあるとはいえ、標的型攻撃を始め、いまだに多くの攻撃の起点はメールであり、メールセキュリティはしっかりやらなくてはいけないと上原氏はいいます。

標的型攻撃は2000年代から攻撃パターンは変わらず、侵入し、攻撃の基盤を構築して、目的を達成するという流れなので、2014年にIPAが出した「『高度標的型攻撃』対策に向けたシステム設計ガイド」による対策、つまり基本的に境界線防衛を多層防御にした上で、境界線、もしくは端末の監視を強化することで、早期発見ができるようになれば、攻撃を受けても被害を最小限にできるという対策は有効だといいます。

年金機構の事件を受けて、自治体で行われたシステムの強靭化も、三層の構えと呼ばれる多層防御の考え方でマイナンバーのシステムを守ることをしています。

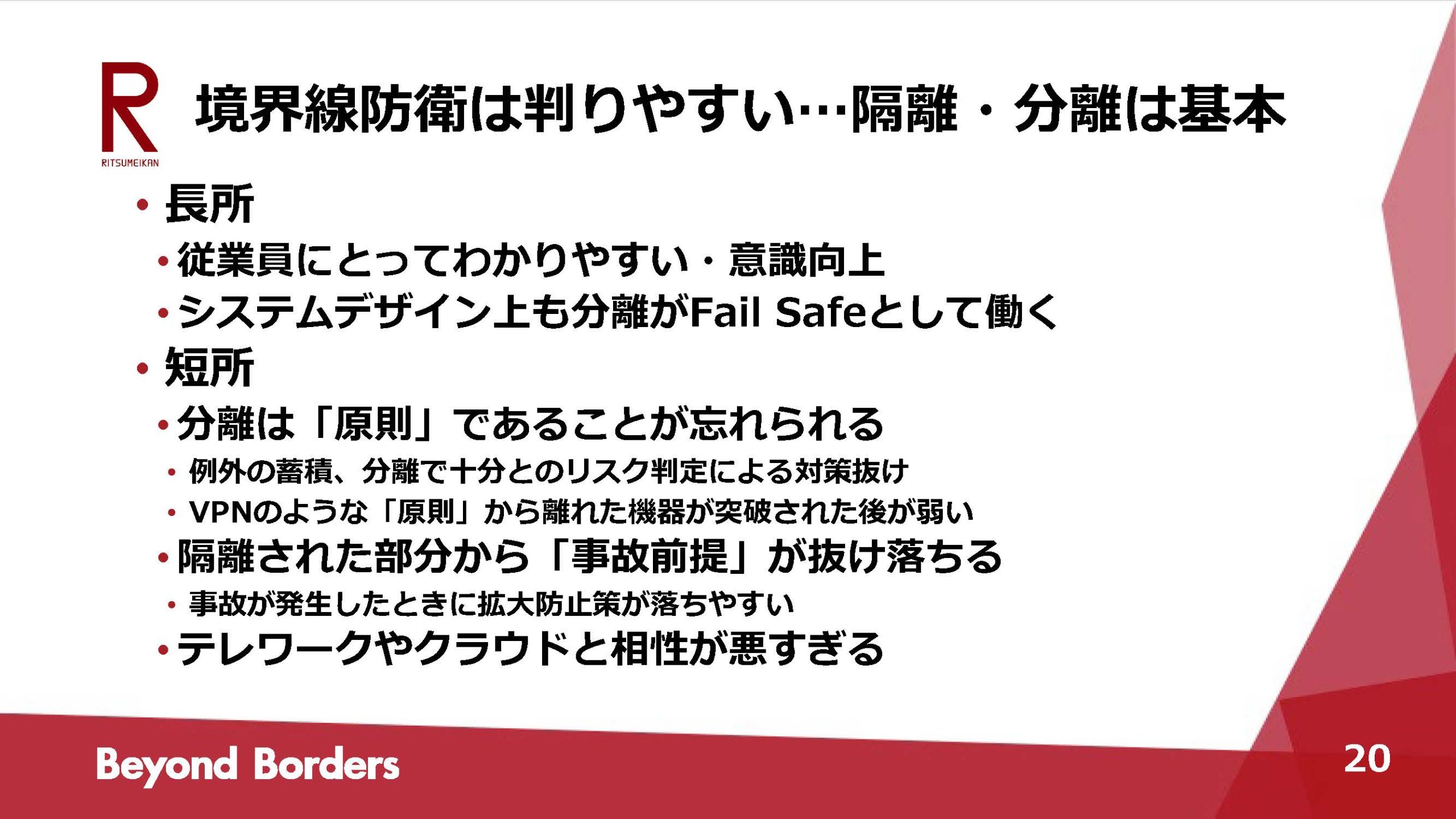

このように境界線防衛は「隔離」「分離」を基本としており、わかりやすさと、境界線によるフェイルセーフが働くことから管理者からは“愛されて”いますが、その一方で、テレワークやクラウドとの相性の悪さを指摘されています。

「分離が原則なので、例えばVPNのように例外的に中に入ってくるようなものがあると、そこがやられてしまうと後が弱いというところが短所として挙げられます。また、隔離された部分は、『事故前提』が抜け落ちることもあります」(上原氏)

そしてゼロトラスト

このような境界線防衛の弱点をカバーするものとして出てきたのがゼロトラストです。上原氏はゼロトラストを「インターネットの温故知新と言うか原点回帰みたいなところがある」と評します。

「昔、インターネットというのは、確かにどのコンピューターもお互いにつながっていたのが大前提でしたし、IPv6の導入も、ふたたびコンピューター同士がお互いに直接つながるみたいなところもあった」(上原氏)。しかし、セキュリティの観点から言えば、それはとても恐ろしいことで、それをなんとか守るために考えられたのがゼロトラストだろう、と上原氏はいいます。

ゼロトラストの仕組みを理解するものとして、上原氏はデジタル庁が発行したドキュメント「DS-210 ゼロトラストアーキテクチャ適用方針」を勧めています。「いわばデジ庁版ゼロトラストという感じで、22ページの割と読みやすい文章にまとめられわかりやすくなっているのでいいと思います」(上原氏)

このようにゼロトラストの時代になって、セキュリティのやり方が変わるのかというと、実はやることはあまり変わらず、脆弱性対策やマルウェア対策は相変わらず重要だといいます。ただ、ゼロトラストでは端末の挙動を常にリスク評価する必要があるため、SOCやSIEM、EDRといった監視の強化、とくにエンドポイントの監視はさらに強化していく必要があるだろうといいます。

セキュリティ人材をどう確保するか

企業の方々に「セキュリティ対策を強化しましょう」というと、「情報屋は次々と新しいバズワードだして、金儲けがしたいだけじゃないのか」とか「システムを入れたからって、どれほど安全になったかって示してくれないじゃないか」、「そもそも従業員に痛みを強いるのに、そのメリットを感じられないので現場はついてこない」といった批判をもらうことが多いといいます。

このような言葉に悩んでいても仕方ないので、上原氏は博士学生とともに中小企業を回ってインタビューし、論文にして発表したといいます。そこで、情報セキュリティ対策がうまくできている企業に聞いたところ、「経営陣の理解」「IT人材の重要性」「脅威の可視化」の3つができているということがわかったといいます。

「言われてみればそうかなという発見でした。例えばUTMを導入して良かったことについて聞くと、攻撃がよく見えるようになったことだと。社長に『こんなに攻撃されているんです』と見せたら、『それは大変だなぁ』といわれたことが一番よかったとおっしゃった」といいます。

最後に上原氏は人材の確保について語ります。

「どうしても鍵になるのは人材だと思います。社長に説明ができるような人材はどう確保するのかというのは頭が痛い問題なんですが、実は最近、サイバーセキュリティ経営ガイドラインの付録がバージョンアップされました。その中で一番言われているのは、経営者、管理者にたいして説明ができるコミュニケーション能力を持っている人、いわゆるトランスレーターになるような人が重要だと書かれていました」。

「ただでさえ人材不足なのに、そのような人材を確保するのは大変では、とよく言われますが、私に言わせれば、そもそもセキュリティ人材を探すから人が来ないのであって、DXができるようなIT人材を確保するのが大事であり、そのような人がセキュリティもわかれば、業務効率を上げるためのIT活用と、セキュリティの両立ができるのではないかとよく言っています」

最後に上原氏は「IT人材にセキュリティ教育を行う、最近の流行り言葉で言えば、リスキニングというのが、生きてくるのでは」と示唆して話を締めくくりました。

【ホワイトペーパー】改正個人情報保護法と最新の脅威情報から考えるサイバーセキュリティ戦略

サイバー攻撃の手口は年々高度化・巧妙化の一途を辿り、セキュリティ上の脅威の深刻度は増す一方です。

加えて、2022年4月から施行された改正個人情報保護法やGDPRの新SCCなど、矢継ぎ早に打ち出される新たな関連法規制への対応も迫られるなど、企業のIT担当者やセキュリティ担当者は実にさまざまな課題に直面しています。

本資料では、こうした変化の時代を迎えるに当たり、企業が具体的にどの課題からどのように対処すべきかを明らかにすべく、今日特に留意すべき重要ポイントを幾つかピックアップして解説していきます。

https://www.cybereason.co.jp/product-documents/white-paper/8346/