- 2017/06/28

- ランサムウェア

NotPetyaランサムウェアのワクチンを発見

Post by : Cybereason Intelligence Team

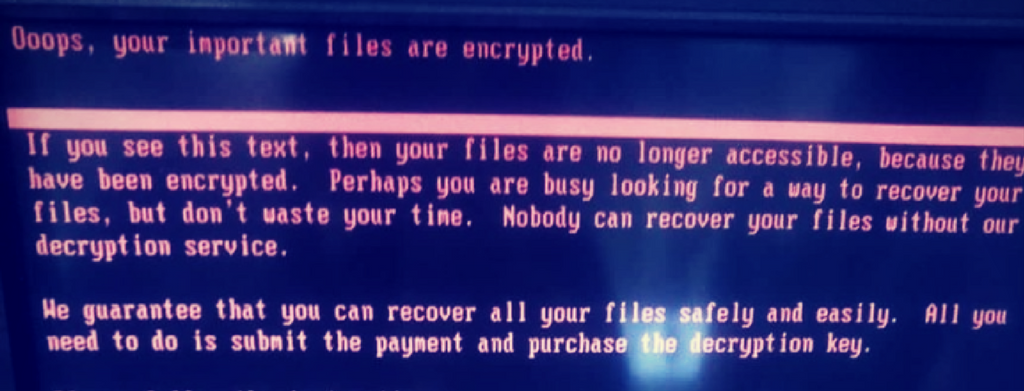

Cybereason プリンシパル・セキュリティ・リサーチャーの Amit Serper が、火曜日にヨーロッパに大被害を与えたランサムウェア「NotPetya」を無効化するためのワークアラウンドを発見しました。

C:\Windows\ フォルダーに、拡張子なしで perfc という名前のファイルを作成することで、ランサムウェアがファイルの暗号化を開始する前にランサムウェアを停止できるはずです。

初回実行時に、NotPetyaランサムウェアは、C:\Windows\ フォルダーで自身のファイル名を検索し、そのファイルの有無で実行を条件分岐します。

研究員のAmitは、2つの異なるファイルで、そのオリジナルのファイル名を発見し、それを検証したことで、

オリジナルのランサムウェアによる感染方法を利用するランサムウェアに有効であるキルスイッチの全貌を把握しました。

#Petya #Ransomware KILLSWTICH: マルウェアはc:¥windows内のDLLファイルの名前をチェックしています。もし存在すれば、実行されません。オリジナルのDLLの名前って何?

オリジナルのDLLの名前をperfc.dllと仮定して、c:_Windows にperfc というファイルを配置するとランサムウェアを停止できるはずだ。

マルウェアを停止する方法がわかった。すべてはオリジナルファイルの名前を知ることだった。Come on people!

※このブログは、2017年5月27日に投稿された抄訳になります。

原文はこちら